概要

Team Cymruの商用ソフトウェアは、Pure Signalという大規模な“データオーシャン”を基盤にしています。Pure Signalは、グローバルなインターネットテレメトリをもとに、調査・分析に使いやすい形へと整理/強化された外部シグナルを提供する、という位置づけです。Team Cymruはこれを「包括的」「未キュレーション」「リアルタイム」と表現し、完成済みの遅延インテリジェンスだけに頼らず、出現しつつある外部脅威シグナルをクエリして運用できる点を強調しています。

製品ラインアップは大きく5つに整理できます。

- Pure Signal Scout:リアルタイム脅威インテリジェンスの調査プラットフォーム。AIで強化されたタグ付け結果、ワン・サーチ型の調査、可視化、複数データタイプの統合などにより、インシデント対応や脅威ハンティングの「時間当たりの文脈獲得量」を高めることを狙います。

- Pure Signal Recon:より深いクエリ主導の調査を行うためのツール。多数のデータセット横断クエリ、履歴テレメトリの参照、スケジュール実行やAPIによる自動化といった、反復可能な調査ワークフローを意識した設計です。

- RADAR:パッシブな資産発見/攻撃面(アタックサーフェス)可視化。スキャンを行わず(No scans / No noise)、外部に“音”を出さずにインターネット露出資産やサプライチェーン上の関連インフラを把握し、Scout/Reconへピボットできます。

- Threat Intelligence Feeds:IP Reputation Feed/Controller Feed/Botnet Analysis and Reporting Service(BARS)の3種。監視・遮断・相関のために取り込みやすい形で提供され、更新頻度の高い運用を想定しています(配信はXML形式)。

- Insights Threat Feed:日次の大規模フィード。4,000万超のIPとCIDRに関する“日次の詳細情報”を、API(JSON)とSTIX/TAXIIで提供し、SIEM/SOAR/TIPなどでの大規模エンリッチメントを想定しています。

製品概要と価値提案

セキュリティチームは、少人数・高負荷のまま、より早い対応、滞留時間の短縮、境界外の可視性向上、事業へのリスク低減の説明責任まで求められます。一方で攻撃者は、クラウド、ホスティング、プロキシ網などを使い、インフラを継続的に回転させます。

Team Cymruの商用製品は、このギャップ――外部の悪性インフラとインターネット規模の挙動に対する“リアルタイム外部可視性”――を埋めることを目的に設計されています。中核は、Pure Signal(グローバルなインターネットテレメトリを基盤とする大規模データ)で、調査に必要なインフラの関係性(IP、ドメイン、証明書、ポート、ASN/所有、観測通信など)を素早く辿れるようにする、という考え方です。

製品のポイントは、次の3点に整理できます。

- より広く見る(See more):内部ログやエンドポイントだけでは得にくい、外部インフラ中心の可視性を追加する。

- より早く知る(Know sooner):遅延した“完成済みインテリジェンス”だけでなく、リアルタイム/ニアリアルタイムの外部シグナルで判断を前倒しする。

- 運用に落とす(Act with confidence):API、STIX/TAXII、XMLなど、運用に組み込める形式と自動化で、調査・検知・対応フローに組み込む。

商用製品:Pure Signal Scout/Pure Signal Recon/RADAR/Threat Intelligence Feeds(IP Reputation/Controller/BARS)/Insights Threat Feed

Pure Signal とは(データ基盤)

個別製品を見る前に、Team Cymruが重視する前提は「インターネットテレメトリとインフラ・インテリジェンス」です。Team CymruはPure Signalを、自社が起点・管理者として扱うデータ基盤と説明し、リアルタイムのグローバルなインターネットトラフィック由来データが、独自の脅威インテリジェンス作成、インシデント対応の強化、悪性インフラの可視性向上につながると位置づけています。

サイト上ではスケールの目安として、例えば以下のような表現が使われています。

- 日次で3,000億超のインターネット接続(daily internet connections)

- 1,300超の協調データ共有パートナー

- 40超のデータタイプを正規化してインデックス化

- 履歴テレメトリを使った最大90日の振り返り分析(主にReconの文脈で強調)

またTeam Cymruは、NetFlowの文脈(ルータを通過するパケットの記録という考え方)を背景として説明し、ネットワーク由来テレメトリの価値を訴求しています。

製品紹介

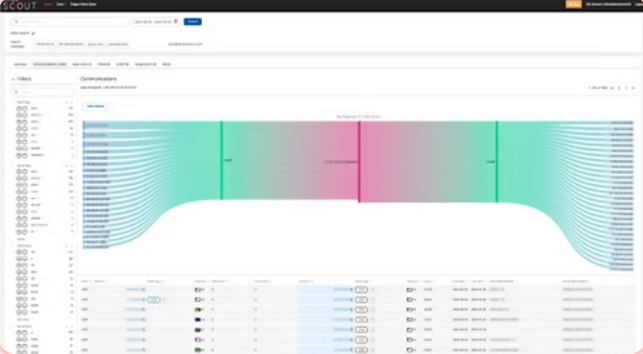

Pure Signal Scout(リアルタイム脅威インテリジェンス・プラットフォーム)

概要

Pure Signal Scoutは「リアルタイムの脅威インテリジェンス・プラットフォーム」として位置づけられ、アナリストの意思決定に必要なスピード、可視性、精度を高めることを狙います。

主な特徴

- 即時性:新たに出現する脅威への“すぐ見える”外部可視性

- AIで強化された結果:タグ付けや文脈化を含む検索結果

- ワン・サーチ型調査:単一検索からピボットして調査を進める設計

- 可視化:分析・判断のための視覚表現

- 統合:複数データタイプ/ソースを単一ワークフローに統合

- 連携:TIP/SOAR/SIEMなどの運用基盤への組み込みを意識

Scoutが明示的に扱うデータタイプ(代表例)

- NetFlow

- OpenPorts

- PDNS(パッシブDNS)

- X509 Certs(X.509証明書)

- Fingerprints

- Whois

運用上の狙い

SOCの調査は、IPやドメインなど少数の観測点から始まることが多い中で、Scoutは“文脈獲得までの時間”を短縮し、同一画面/同一流れで相関を辿れることを主眼にしています。

Pure Signal Recon(脅威インテリジェンス・クエリツール)

概要

Pure Signal Reconは、アナリストの調査を支えるクエリ主導のツールとして位置づけられます。外部脅威の特定、マッピング、遮断(ブロッキング)につながる調査を、Pure Signalのデータ基盤上で実行するイメージです。

主な特徴(製品が強調するポイント)

- 多数データセット横断クエリ(“40+データセット”という表現を用いる)

- 履歴テレメトリの参照:最大90日の振り返り分析(retrospective analysis)

- 自動化:スケジュール実行、API連携による反復可能なワークフロー

ScoutとReconの役割分担

- Scout:即応性の高い調査・ピボット、可視化、統合ワークフロー

- Recon:より深いクエリ、履歴分析、自動化による反復調査

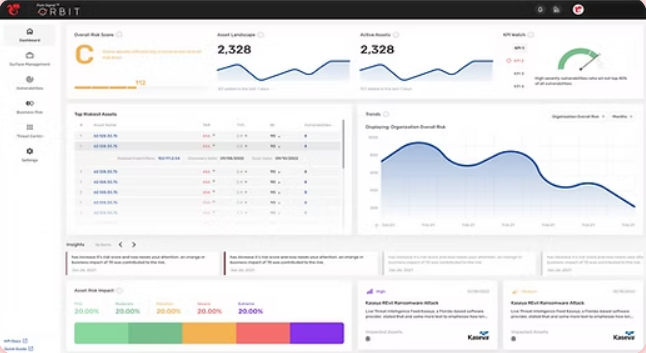

RADAR(パッシブ資産発見/リアルタイム攻撃面インテリジェンス)

概要

RADARは「No scans. No noise. Just context.」という表現で、パッシブな資産発見ツールとして位置づけられます。スキャンを行わず、ネットワーク由来のテレメトリ(NetFlow)を土台に、組織やサプライチェーンのインターネット露出資産を把握し、文脈化された情報を提供することを狙います(“700+グローバルパートナーシップ”という表現も用いられます)。

RADARが狙う成果

- 外部資産の発見:シャドーIT、忘れられた資産、意図しない公開資産など(パケットを送らずに把握)

- 第三者インフラのマッピング:ベンダー/パートナーの関連インフラ把握によるサプライチェーン視点

- 脆弱性露出評価:重要なCVE/KEVを持つインターネット露出資産の把握(製品説明上の範囲)

- 脅威ハンティング/アトリビューション補助:IOCからインフラ関係性へ展開し、パターンやC2関係を見つける

- Scout/Reconへのワンクリック・ピボット:深掘り調査へつなぐ

Threat Intelligence Feeds(取り込み重視のフィード製品)

ポータル型の調査だけでなく、取り込み(ingestion)で効く運用も多くあります。例えば、SIEMの相関、SOARの自動化、ゲートウェイ/DNS/プロキシでの遮断、リスクスコアリングなどです。

Team Cymruの商用フィードは、以下の3つが中核として整理されます。配信は、既存のセキュリティプラットフォームに取り込みやすいXML形式で、更新頻度の高い運用を想定しています。

- IP Reputation Feed

- Controller Feed

- Botnet Analysis and Reporting Service(BARS)

IP Reputation Feed

概要

IP中心のフィードとして説明され、広範な被害者(victims)を含む観測をもとに、訪問者評価、ファイアウォール最適化、重要度の低いアラートの自動優先度調整などの用途を想定します。

更新とスコア

- 毎時更新(hourly)

- 直近24時間の活動の集約(aggregate)

- 各IPに対して、過去30日間に観測されたパターンカテゴリを用いたレピュテーションスコア

- スコア算出に使うキー(根拠)をフィードに含め、挙動パターンを再構成できる、と説明

例として挙げられるカテゴリ(代表)

フィード内日数、アクティブ/パッシブ検知、検知タイプ、コントローラ挙動属性など。

Controller Feed(C2)

概要

コントローラ(C2)に焦点を当てたフィードとして説明され、

・60分ごと更新

・DNS中心(コントローラ観測。被害者は含まない)

・完全なURL、マルウェアハッシュ、DNSリソースレコードを含む

といった点が強調されます。

エントリに含まれ得る項目

- 1つのボットネットに複数IP

- ドメイン名/HTTP URL

- First seen/Last checked

- ファミリー/サブファミリー

- プロトコル/ポート

- 信頼度(confidence)

- SHA1/MD5などのマルウェアハッシュ

- HTTP C2向けのSSLやリクエスト種別、IRCサーバ向けのIRC情報 など

Botnet Analysis and Reporting Service(BARS)

概要

BARSは「手動でデコード/復号(Manually decoded and decrypted)」と表現され、より俯瞰的なキャンペーン理解のために、次のような内容を提供すると説明されます。

- 攻撃キャンペーンの全体像

- C2、被害者IP、マルウェアターゲット、DDoS指示などの相関

- ジオロケーションや被害者属性(victimology)情報、キャンペーン履歴

更新頻度・カバレッジ

- 60分ごと更新

- 40+のマルウェアファミリーの追跡/履歴(固有の制御プロトコルや暗号化機構を持ち得る点に言及)

Insights Threat Feed(大規模エンリッチメント向けの日次フィード)

Insights Threat Feedは、取り込み運用での大規模エンリッチメントを強く意識したフィードとして位置づけられます。

概要

- 4,000万超のIPとCIDRに対する、日次の詳細情報を含む“グローバル脅威インテリジェンス・フィード”

- IPをタグ(tags)と追加情報で分類し、対応を迅速化するという考え方

- タグは、ボットネット、スキャナ、IoT、モバイル、ルータなどの“所属/性質”の識別に役立つ、と説明

提供形式

- API(JSON)

- STIX形式をTAXIIプロトコルで提供

連携の考え方(機能としての位置づけ)

- SIEM/SOAR/TIPのエンリッチメント用途を想定

- TAXIIでの連携先例として、Google SecOps、Microsoft Azure Sentinel、Palo Alto XSOARなどが挙げられる

- Splunk向けには専用アプリによる連携に言及

- SOAR(例:Palo Alto Cortex SOAR、Tinesなど)はAPIでの取り込みに言及

導入メリット

1) リアルタイム/ニアリアルタイム外部可視性

- Scout/Reconは、遅延した完成済み情報だけではなく、リアルタイムの外部シグナルを軸に調査できる、というメッセージを重視します。

- フィード群(IP Reputation/Controller/BARS)は更新頻度の高い運用を想定し、取り込み型の制御・相関に使いやすい設計です。

- Insights Threat Feedは日次の大規模データを、API/STIX/TAXIIで運用基盤へ載せる想定です。

2) インフラ相関の“深さ”と調査速度

NetFlow、OpenPorts、PDNS、証明書、Whoisといったインフラ由来の手がかりを横断し、単発IOCから“周辺インフラ(近傍)”へ展開しやすい、という価値が強調されます。

3) パッシブ資産発見(スキャンなし)による露出把握

RADARはスキャンを行わず、外部へノイズを出さずに資産露出や第三者インフラの把握を狙います。スキャンが難しい領域や、第三者との摩擦を避けたい文脈で、パッシブ手法が有効になることがあります。

4) 取り込み・自動化しやすい提供形式

- Recon:API連携、スケジュール実行

- Insights Threat Feed:API(JSON)/STIX(TAXII)

- Threat Intelligence Feeds:XML

といった形で、調査(ポータル)と取り込み(運用基盤)の双方をカバーする設計思想が見て取れます。

主なユースケース

ユースケース1:SIEMでのIP/ドメインアラートのエンリッチメント

- Insights Threat Feedを取り込み、IP/CIDRにタグと文脈を付与

- 追加調査が必要な場合にScoutでワン・サーチ調査、さらに深掘りが必要ならReconでクエリ主導分析

ユースケース2:インシデント対応でのスコーピング(履歴テレメトリ活用)

- 既知の観測点(IP/ドメイン)からScoutで相関を素早く把握

- Reconで履歴参照を使い、時間軸を含めて関連インフラを拡張

- C2の文脈が強い場合にController Feed/BARSで補助情報を得る、という整理

ユースケース3:露出管理・未知資産の発見(パッシブ)

- RADARでインターネット露出資産や第三者関連インフラを把握

- 疑わしい資産やクラスタはScout/Reconへピボットして調査

ユースケース4:不正アクセス/ボット対策(ログイン・取引のリスク評価)

- IP Reputation Feedを取り込み、訪問元IPのリスク評価や優先度付けに活用

ユースケース5:C2インフラの自動遮断(URL/DNS文脈)

- Controller FeedのURL、DNSレコード、ハッシュ等の詳細を用いて、より精密な遮断・相関を実施

ユースケース6:ボットネット/マルウェア・キャンペーンの俯瞰把握

- BARSでキャンペーン全体像、C2と被害者の相関、履歴情報を把握し、調査仮説づくりや追跡に活用

ユースケース7:TIP/CTIナレッジグラフの関係性エンリッチメント(OpenCTI)

- Scoutのエンリッチメントコネクタにより、ASN、オープンポート、関係性データを付与し、ピボットしやすい知識構造を形成する想定

ユースケース8:SOAR連携による調査自動化(例:Cortex XSOAR)

- ScoutのSOAR連携により、インシデント処理フローの中でインジケータのエンリッチメントを自動化する、という整理

競合カテゴリーとの違い

1) パッシブ(テレメトリ)由来の資産発見 vs スキャン中心のASM/EASM

RADARは「スキャンやシミュレーションではなく、実際のネットワークトラフィック由来のリアルタイムインテリジェンス」という対比を明確に打ち出しています。スキャン型が有効な場面もある一方で、パッシブは“ノイズを出さずに把握したい”要件に適合しやすい、という一般論で整理できます。

2) “完成済みインテリジェンス”だけに依存しないリアルタイム志向

Scout/Reconは、遅延した情報だけではなく、リアルタイム/オンデマンドの外部シグナルに重心を置く、というメッセージが強い構成です。

3) インフラ相関の幅(複数データタイプ横断)

NetFlow、OpenPorts、PDNS、X509、Fingerprints、Whoisなど、複数のインフラ手がかりを横断する設計を前面に出し、単発IOCから関係性を辿る調査を重視します。

4) 運用基盤へ載せるための提供形式(API/STIX/TAXII/XML)

取り込み運用を前提とした形式(API、STIX/TAXII、XML)を明示し、ポータル調査と運用自動化の両輪を想定している点が特徴として整理できます。

FAQ

Q1. Pure Signalとは?

A. グローバルなインターネットテレメトリを基盤とし、脅威インテリジェンス用途の調査・分析ワークフローに適した形で提供される大規模データ基盤、という位置づけです。

Q2. ScoutとReconの違いは?

A. Scoutはワン・サーチ型の調査、AI強化結果、可視化、統合ワークフローを重視。Reconはクエリ主導の深掘り、履歴参照、自動化(スケジュール/API)を重視、という整理です。

Q3. Scoutが明示的に扱うデータタイプは?

A. NetFlow、OpenPorts、PDNS、X509 Certs、Fingerprints、Whois などが代表例として示されています。

Q4. Reconで強調される履歴分析は?

A. 履歴のインターネットテレメトリ(最大90日)を用いた振り返り分析を強調しています。

Q5. RADARの「パッシブ」とは?

A. スキャンを行わず(No scans / No noise)、テレメトリ由来の観測をもとにインターネット露出資産を把握し、文脈化する、という考え方です。

Q6. Threat Intelligence Feedsの3種は?

A. IP Reputation Feed、Controller Feed、Botnet Analysis and Reporting Service(BARS)です。

Q7. IP Reputation Feedの更新頻度は?

A. 毎時更新(hourly)を想定しています。

Q8. IP Reputation Feedのスコアはどう説明されている?

A. 過去30日間に観測されたパターンカテゴリをもとにスコア化し、算出の根拠となるキーもフィードに含める、という説明です。

Q9. Controller Feedは何を含む?

A. DNS中心でコントローラ(C2)を扱い、URL、マルウェアハッシュ、DNSレコードなどの詳細を含む、という整理です。

Q10. BARSは何のためのもの?

A. キャンペーンの全体像、C2と被害者の相関、履歴情報など、より俯瞰的な分析・追跡を支援する、という位置づけです。

Q11. Insights Threat Feedとは?

A. 4,000万超のIPとCIDRに関する日次の詳細情報を含む大規模フィードとして説明されています。

Q12. Insights Threat Feedの提供形式は?

A. API(JSON)と、STIXをTAXIIで提供する形式です。

Q13. SIEM/SOAR/TIPでの利用は想定されている?

A. 想定されています。大規模エンリッチメント用途を前提に、取り込み・連携の考え方が整理されています。

Q14. OpenCTIのようなCTIプラットフォームでの関係性付与は?

A. Scoutのエンリッチメントにより、ASN、オープンポート、関係性データなどを付与し、ピボットしやすい構造を作る想定です。

Q15. Reconの自動化は?

A. スケジュール実行やAPI連携による反復可能な調査ワークフローを強調しています。

メーカーの製品サイト

https://www.team-cymru.com/

【言語】英語