GreyNoiseについて

GreyNoiseは、インターネット上で日常的に発生している大規模なスキャンや探索活動にコンテキストを与え、セキュリティ担当者が本当に重要な脅威へ集中できるよう支援する脅威インテリジェンスプラットフォームです。従来の脅威インテリジェンスが「注目すべき指標を追加する」方向で使われることが多いのに対し、GreyNoiseは「背景ノイズを見分けて優先度を整理する」ことに強みがあります。

企業のファイアウォール、EDR、NDR、SIEM、SOARには、日々大量のアラートや通信イベントが流れ込みます。その中には、特定の組織だけを狙った攻撃ではなく、インターネット全体に対して無差別に行われているスキャンや脆弱性探索も数多く含まれています。GreyNoiseはこうした活動を継続的に観測し、送信元IPの挙動、タグ、分類情報を付与することで、SOCアナリストが不要なノイズに時間を費やすことを防ぎます。

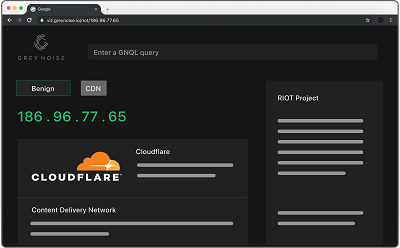

GreyNoiseは、広範な観測基盤から得られるデータをもとに、IPアドレスがどのようなスキャンや探索活動を行っているかを分析します。これにより、そのIPがインターネット全体で広く観測される一般的なスキャナーなのか、悪性の挙動を伴うものなのか、あるいは十分な観測がなく慎重に扱うべき未知の存在なのかを判断しやすくなります。また、Business Services Intelligence(frm RIOT)により、一般企業やクラウドサービスなどの業務インフラに属するIPも識別しやすく、正当な通信との切り分けにも役立ちます。

さらにGreyNoiseは、単なるノイズ除去にとどまらず、脆弱性対応の優先順位付け、SOC効率化、インシデント調査、脅威ハンティング、外向き通信の監視によるC2検知、過去挙動をさかのぼる履歴調査まで支援します。最近公開された脆弱性が実際にどの程度スキャン・悪用されているかを把握することで、限られたリソースを本当に危険度の高い対策へ集中させることも可能です。

加えて、GreyNoiseのデータはAPIや各種連携を通じて既存のセキュリティ基盤へ組み込めます。イベント発生時にGreyNoiseの情報で自動エンリッチし、優先度を調整したり、条件に応じて動的なブロックリストを作成したりすることで、検知から対応までの運用効率を高められます。大量のノイズの中から、本当に見るべきシグナルを浮かび上がらせたい組織にとって、GreyNoiseは非常に実践的なソリューションです。

GreyNoise:製品概要とバリュープロポジション

セキュリティチームは毎日、さまざまなログ、アラート、通信イベントに対応しています。しかし、その多くは実際の侵害や標的型攻撃ではなく、インターネット全体に対して常時行われているスキャンや自動探索に由来しています。こうしたイベントをすべて同じ重みで扱うと、調査工数が膨らみ、本当に優先すべき脅威の見極めが難しくなります。GreyNoiseは、この課題に対して「インターネット規模の観測データを使って背景ノイズを見分ける」という独自のアプローチを提供します。

なぜ重要か?

ノイズアラートが多い環境では、SOCアナリストは不要な調査に時間を奪われ、深刻なインシデントへの初動が遅れるリスクがあります。GreyNoiseを導入することで、広範囲に観測されるスキャン活動や一般的なインターネット探索を識別し、既存ワークフローの中で優先度の調整や除外判断を行いやすくなります。

GreyNoiseの価値は、単に「このIPは危険かどうか」を返すことではありません。Internet Scanner Intelligenceにより、外部IPがインターネット全体でどのようなスキャンや探索を行っているかを把握し、Business Services Intelligence(frm RIOT)によって正当な業務インフラ由来の通信も識別できます。さらに、Vulnerability Prioritizationによって現実の悪用動向を踏まえた脆弱性対応を支援し、RecallやC2 Detectionによって過去の挙動分析や侵害後通信の確認にも役立ちます。

このようにGreyNoiseは、SOC運用、インシデントレスポンス、脆弱性管理、脅威ハンティング、ブロック自動化といった複数の領域を横断して活用できます。結果として、ノイズ削減だけでなく、判断の精度向上、対応速度の改善、運用自動化の推進まで含めた価値を提供します。

製品紹介

GreyNoiseは、「アラートを増やす」のではなく、「本当に見るべきシグナルを浮かび上がらせる」ことに重点を置いたコンテキスト型脅威インテリジェンスプラットフォームです。主な提供形態として、調査・可視化・エンリッチメントを担うGreyNoise Platformと、リアルタイムの防御運用を支援するGreyNoise Blockがあります。

-

GreyNoise Platform

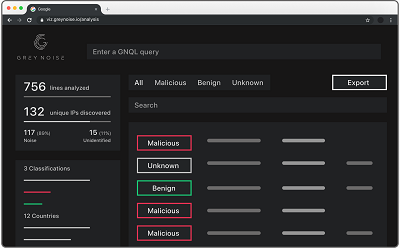

GreyNoise Platformは、主にエンタープライズ企業、政府機関、大規模なセキュリティ運用を行う組織向けの中核サービスです。調査、検索、エンリッチメント、可視化を支援し、アナリストはWeb UIやAPI、GNQL(GreyNoise Query Language)を通じて、IP、タグ、CVE、ASN、地域などの条件で検索し、現在観測されている活動や関連コンテキストを確認できます。SOCのトリアージ、インシデント調査、脅威ハンティング、脆弱性優先順位付けといった高度な運用に適した構成です。 -

GreyNoise Block

GreyNoise Blockは、主に中小規模組織や、シンプルかつ迅速にリアルタイム防御を始めたい組織向けのサービスです。GreyNoiseの観測結果をもとに、条件に応じたリアルタイムのブロックリスト運用を支援します。特定のタグ、分類、地域、テクノロジー、CVEなどに基づいて、クエリベースの動的なブロックリストを生成・活用できるため、ファイアウォールや各種制御ポイントにおける防御をより機動的に行えます。 -

Internet Scanner Intelligence と Business Services Intelligence

GreyNoiseの中核データセットのひとつが、インターネット上で観測されるスキャン・探索活動に関するInternet Scanner Intelligenceです。これにより、IPアドレスが広域スキャンを行っているのか、悪性タグを伴う挙動を見せているのか、あるいは十分な観測がない未知の存在なのかを判断しやすくなります。分類は主に benign、malicious、suspicious、unknown で表現されます。一方、Business Services Intelligence(frm RIOT)は、一般的なクラウドサービス、SaaS、CDN、検索エンジン、正当な業務通信などに紐づくIPの識別を支援し、誤ブロックや誤調査を防ぎます。 -

脆弱性優先順位付けと早期警戒

GreyNoiseは、新たに公開された脆弱性が実際にスキャン・悪用されているかどうかを把握するための情報も提供します。理論上危険な脆弱性と、現実に攻撃者が活発に狙っている脆弱性を切り分けることで、パッチ適用や緩和策の優先順位付けを実践的に行えます。 -

過去調査とC2検知

Recallにより、現在のスナップショットだけでなく、一定期間内の過去の挙動をさかのぼって確認できます。またC2 Detectionは、侵害後に利用される外向き通信先や攻撃者インフラの特定を支援し、単なる入口対策にとどまらない運用強化に役立ちます。 -

Feedsによる継続監視

GreyNoiseでは、Advanced / Elite ライセンスと対応モジュールで利用できるFeeds機能により、IPの再分類やCVE活動の変化など、重要なイベントをnear-real-timeで把握できます。継続的な監視や早期警戒の強化に役立ちます。 -

統合と自動化

GreyNoiseはAPIや各種連携を通じて、SIEM、SOAR、TIP、XDR、ファイアウォールなど既存のセキュリティ基盤に組み込みやすく設計されています。イベント発生時にGreyNoiseで自動エンリッチし、分類やタグに応じて優先度を下げる、別の調査フローへ回す、あるいはブロック対象へ追加するといった自動化が可能です。

総じて、GreyNoiseの最大の価値は「インターネット全体の観測文脈を使って、個別イベントの意味を素早く判断できるようにすること」です。これにより、アナリストは背景ノイズに埋もれず、優先度の高い脅威へ集中しやすくなります。

導入メリット

-

ノイズアラートの削減

GreyNoiseにより、インターネット全体で広く観測されているスキャン活動を識別できるため、SOCで調査すべきイベントを絞り込みやすくなります。無差別スキャンに起因するアラートへ費やす工数を減らし、アナリストの負担を軽減できます。 -

SOC運用の効率化

アラートの優先順位付けがしやすくなり、重要なインシデントへの着手を早められます。限られた人員でも、より高い精度でトリアージと調査を進められるようになります。 -

インシデント調査の迅速化

問題のIPが「自社だけを狙っているのか」「世界中で観測される一般的な活動なのか」を素早く把握できるため、調査の方向性を早い段階で判断できます。初動判断の精度向上に直結します。 -

脆弱性対応の優先順位向上

GreyNoiseは、脆弱性が実際にどの程度スキャン・悪用されているかを把握する判断材料を提供します。そのため、すべての脆弱性を同じ優先度で扱うのではなく、現実の攻撃動向に基づく対策が可能になります。 -

脅威ハンティングの精度向上

ハンティングの過程では、大量のポートスキャンや既知の探索活動がノイズとして混在します。GreyNoiseの分類やタグを用いることで、それらを整理し、より注視すべき挙動に集中しやすくなります。 -

外向き通信監視による侵害後検知

C2 Detectionの活用により、侵害後に内部資産が外部の攻撃者インフラへ通信していないかを確認しやすくなります。入口防御だけでなく、侵害後の発見力向上にも寄与します。 -

ブロック運用の自動化

GreyNoise Blockやクエリベースのブロックリストを利用することで、観測情報に基づくリアルタイムのブロック方針を構築できます。手動更新に頼らず、変化の早い攻撃インフラへ対応しやすくなります。 -

既存ツールの投資対効果向上

SIEM、SOAR、XDR、TIPなど既存のツールにGreyNoiseの文脈情報を加えることで、既存基盤の精度と効率を高められます。新たな運用負担を増やすのではなく、既存ワークフローを賢くする点が大きなメリットです。

ユースケース

SOC運用の効率化

SIEMやXDRで検知された外部IPに対し、GreyNoiseの分類やタグ情報を付与することで、インターネット全体で一般的に観測される活動なのか、より注意が必要な挙動なのかを素早く判断できます。これにより、調査対象の絞り込みと優先順位付けがしやすくなります。

脆弱性対応の優先順位付け

新しい脆弱性が公表された際、実際にその脆弱性を狙うスキャンや悪用活動が広がっているかどうかを把握できれば、パッチ適用や緩和策の優先順位を実践的に決められます。GreyNoiseは、理論上の危険性だけでなく、現実の攻撃動向を踏まえた判断を支援します。

インシデント調査と脅威ハンティング

インシデント調査では、「見えているIPが広域スキャンの一部なのか」「異常な振る舞いとして注視すべきなのか」の見極めが重要です。GreyNoiseを使うことで、ノイズを整理しつつ、タグや履歴情報を手がかりに調査を進められます。脅威ハンティングでも、不要な候補を減らしながら探索の精度を高められます。

侵害資産・攻撃対象の早期把握

GreyNoiseのコンテキストを活用することで、自社のエッジ資産が悪性IPと通信していないか、または外部からどのような攻撃活動の対象となっているかを把握しやすくなります。侵害兆候の早期発見や、影響範囲の見極めに役立ちます。

外向き通信の監視とC2検知

境界防御は主に外部からの到達を前提としますが、侵害後は内部端末から外部の攻撃者インフラへの通信が発生する可能性があります。GreyNoiseのC2関連情報を活用することで、こうした外向き通信を調査・検知しやすくなり、侵害後活動の早期発見に役立ちます。

ブロック自動化と防御強化

GreyNoiseのクエリやタグ条件をもとに、リアルタイムのブロックリストを生成・運用することで、ファイアウォールやSOARの防御フローを効率化できます。単純な静的リストでは追従しにくい変化の速い攻撃インフラにも対応しやすくなります。

FAQ

- GreyNoiseとは何で、どのように機能するのですか?

- GreyNoiseは、インターネット上で観測されるスキャン、探索、悪用関連の活動にコンテキストを与える脅威インテリジェンスプラットフォームです。観測基盤から得られるデータをもとに、IPアドレスの分類、タグ付け、関連情報の提供を行い、SOC運用、脆弱性管理、インシデント調査、脅威ハンティングを支援します。

- GreyNoise PlatformとGreyNoise Blockの違いは何ですか?

- GreyNoise Platformは、主にエンタープライズ企業、政府機関、大規模なSOC運用を行う組織向けに、調査、検索、エンリッチメント、可視化を提供するサービスです。一方、GreyNoise Blockは、主に中小規模組織や、迅速にリアルタイム防御を始めたい組織向けに、クエリベースのブロックリスト運用を支援する防御寄りのサービスです。両者は相互補完的に利用できます。

- GreyNoiseの分類にはどのような種類がありますか?

- GreyNoiseでは、IPアドレスの観測結果に基づいて、benign、malicious、suspicious、unknown などの分類を用います。加えて、一般的な業務サービスや正当なインフラを識別するBusiness Services Intelligence(frm RIOT)もあり、正規通信との切り分けに役立ちます。

- 他の脅威インテリジェンス製品との違いは何ですか?

- 多くの脅威インテリジェンスは「危険な指標を追加する」方向で使われますが、GreyNoiseは「背景ノイズを見分ける」ことで判断精度を上げる点に特長があります。つまり、単にアラートを増やすのではなく、既存アラートの意味付けを改善し、不要な調査を減らすことに強みがあります。

- 自社の環境データや機密情報がGreyNoiseに流出する心配はありませんか?

- 通常の利用では、GreyNoiseは外部IPや検索条件に対してコンテキストを返す形で利用されます。内部ログや機密データの扱いは、どのような連携を構成するかによって異なりますが、一般的には必要最小限の情報でエンリッチメントを行う設計が可能です。実際の連携時は、自社のセキュリティポリシーに沿って送信項目を設計することが重要です。

- GreyNoiseは既存のSIEMやSOARと連携できますか?

- はい。GreyNoiseはAPIを提供しており、Splunk、Google SecOps、CrowdStrike NG-SIEM などのSIEMに加え、Google SecOps SOAR、Splunk SOAR、XSOAR などのSOAR、さらに OpenCTI、MISP、Recorded Future などのTIPとも組み合わせて活用できます。イベント発生時にGreyNoiseの情報で自動エンリッチし、優先度調整、追加調査、ブロック判断などへつなげる運用が可能です。

- GreyNoiseが本物の脅威を「ノイズ」と見なしてしまう心配はありませんか?

- GreyNoiseは、最終判断を自動で代替する製品というより、判断材料を増やすためのコンテキスト基盤として使うのが適切です。分類やタグは調査の効率化に有効ですが、unknown や suspicious の扱いを含め、組織側の運用ルールに沿って最終判断することで、過度な除外リスクを抑えられます。

- どのような組織に適していますか?

- 一般的に、GreyNoise Platformは大企業、政府機関、大規模なSOC運用や高度な調査ワークフローを持つ組織に適しています。一方、GreyNoise Blockは中小規模組織や、できるだけ短期間でリアルタイム防御を強化したい組織に適しています。MSSPや複数顧客環境を横断して高度な運用を行うケースでも、GreyNoiseは有力な選択肢となります。

- 導入手順はどのようになりますか?

- GreyNoiseはSaaS型で利用でき、契約後にアカウントやAPIキーを設定し、必要に応じて既存のSIEM、SOAR、TIP、ファイアウォールなどと連携して運用を開始します。Web UIによる検索・調査から始め、段階的に自動化やブロック運用へ拡張する進め方も可能です。

まとめ

GreyNoiseは、インターネット上で日常的に発生する膨大なスキャンや探索活動に文脈を与え、セキュリティチームが本当に重要な脅威へ集中できるよう支援するソリューションです。背景ノイズを見分けるという独自のアプローチにより、SOC運用の効率化、インシデント調査の迅速化、脆弱性対応の優先順位付け、脅威ハンティングの精度向上を実現しやすくなります。

また、GreyNoise Platformによる調査・検索・エンリッチメントに加え、GreyNoise Blockによるリアルタイム防御、Business Services Intelligence(frm RIOT)による正当通信の識別、Recallによる履歴調査、C2 Detectionによる侵害後通信の可視化、Feedsによる継続監視など、活用範囲は広がっています。既存のセキュリティ基盤に文脈情報を加えることで、単なるアラート処理から一歩進んだ、実践的な意思決定を支援できます。

大量のイベントに埋もれることなく、優先すべきリスクに集中したい組織にとって、GreyNoiseは非常に有効な選択肢です。ノイズを減らし、判断の精度を高め、対応を速めるための基盤として、現代のセキュリティ運用に大きな価値をもたらします。

https://www.greynoise.io/

【言語】英語