DomainToolsとは?

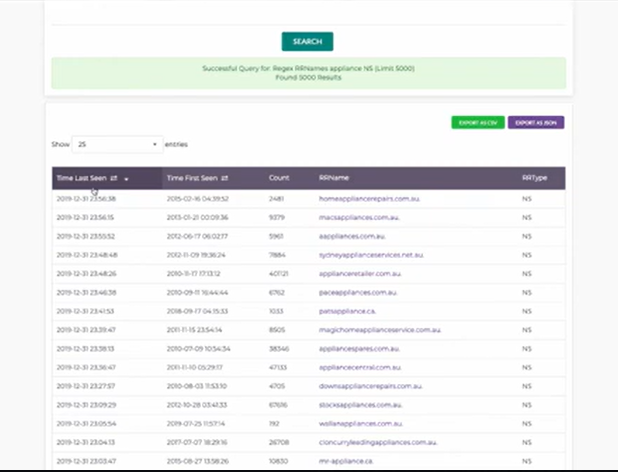

Domain Search チュートリアル

DomainTools Whois チュートリアル

DomainTools PhyshEye

DomainTools ドメインリスクスコア

MaltegoでDomainToolsのデータを可視化

製品概要

DomainToolsは、ドメイン、DNS、RDAP/Whois、SSL/TLS証明書、パッシブDNSなどのインターネットインフラデータを活用し、脅威の検知、調査、優先順位付け、自動エンリッチを支援するDNS脅威インテリジェンスプラットフォームです。SOC、CSIRT、脅威インテリジェンス、インシデント対応、ブランド保護、デジタルリスク対策など、複数のセキュリティ業務で活用できます。

単一のIOCを点で確認するだけでなく、関連ドメイン、IPアドレス、ネームサーバー、登録情報、SSL/TLS情報、履歴データなどを横断して確認できるため、攻撃インフラを面で把握しやすいのが特長です。怪しいドメインの早期発見、調査時間の短縮、優先順位付け、既存ワークフローへの統合を進めたい組織に適しています。

Web UIによる詳細調査、APIによる大量エンリッチ、類似ドメインの監視、リスクフィードの運用まで一連の流れをカバーできるため、単体のLookupツールでは得にくいコンテキストと運用性を提供します。

DomainToolsの強みとは?

DomainToolsの価値は、広範なインターネット可視性、履歴を含む豊富な調査データ、リスクベースの優先順位付け、既存運用へ組み込みやすいAPI/連携にあります。現在の状態だけでなく、過去の登録情報やDNSの変化、関連インフラのつながりまで追えるため、単発のIOC確認では見つけにくい攻撃者インフラの全体像を把握しやすくなります。

また、DomainToolsは、詳細調査を行うIris Investigate、類似ドメインを監視するIris Detect、自動エンリッチ向けのIris Enrich、そして各種フィードを組み合わせて運用できる点も強みです。調査・検知・自動化を分断せずに進めたい組織に向いています。

主なメリット

- 脅威の早期把握:新規・若いドメインや不審なインフラの動きを素早く捉え、攻撃の初期段階から対応しやすくなります。

- 調査の効率化:DNS、RDAP/Whois、証明書、ホスティング、履歴情報などを横断して確認でき、手作業による情報収集を削減します。

- リスクベースの優先順位付け:危険度の高い対象から効率よく確認でき、SOCやCSIRTの負荷を下げます。

- ブランド保護・詐欺対策:類似ドメインやなりすましインフラの発見に役立ち、フィッシングやBEC対策を強化できます。

- 自動化しやすい:SIEM、SOAR、TIP、独自ワークフローへ組み込みやすく、検知からトリアージまでの流れを高速化できます。

- 履歴分析に強い:過去の登録情報やDNS変化をたどり、攻撃者インフラの推移や関連性を把握しやすくなります。

DomainToolsの主な製品

| 製品名 | 主用途 | 主要機能・メリット |

|---|---|---|

| DomainTools Iris Investigate | 詳細調査・インフラマッピング(Web UI / API) | RDAP/Whois、DNS、パッシブDNS、証明書、リスクスコアなどを横断して確認し、関連インフラへピボットしながら攻撃者基盤を調査できます。 |

| DomainTools Iris Detect | 類似ドメインの発見・監視 | ブランド名、製品名、企業名、役員名、重要キーワードなどに類似するドメインを継続監視し、なりすましやブランド悪用の早期発見を支援します。 |

| DomainTools Iris Enrich | 大量エンリッチ・自動化 | SIEM、SOAR、TIP、独自基盤にドメインコンテキストを自動付与し、トリアージやインシデント対応を高速化します。 |

| DomainTools Risk Score / Risk Feeds | リスク評価・優先順位付け・先制防御 | ドメインの危険度をスコア化し、高リスク対象をフィードとして運用できるため、ブロック、監視、調査優先順位付けに活用できます。 |

| DomainTools Discovery / Visibility Feeds | 新規・若いドメイン/ホスト名の可視化 | 新たに登録・観測・活性化したドメインやホスト名を把握し、自社基準での検知やブランド監視、脅威ハンティングに役立てられます。 |

DomainTools Iris Investigate

製品紹介

DomainTools Iris Investigateは、ドメインやIP、ネームサーバー、登録情報、証明書、パッシブDNSなどを横断して、脅威調査とインフラマッピングを行うための主力製品です。対話型のWeb UIとAPIを備えており、怪しいドメインを起点に関連インフラへピボットしながら、攻撃者の活動範囲やつながりを調べられます。

導入メリット

- 調査時間の短縮:複数のデータソースを行き来する必要がなく、調査の起点から関連インフラの把握までを効率化できます。

- 脅威ハンティングを強化:1つのIOCから関連ドメインやホスティング情報をたどり、攻撃者インフラ全体を捉えやすくなります。

- 優先順位付けがしやすい:危険度の高い対象を見極めながら、限られた工数を重要な調査へ集中できます。

- インシデント対応を高速化:被害範囲や関連インフラを早く把握し、封じ込めや追加調査に移りやすくなります。

ユースケース

- 脅威ハンティング/インフラマッピング:悪性ドメインを起点に、関連するインフラ全体を洗い出します。

- フィッシング調査:ブランドを装うドメインや関連ホスティング、証明書、スクリーンショットなどを確認し、悪用状況を把握します。

- デジタルフォレンジック:履歴情報や関連性をたどり、攻撃の流れや背景を分析します。

- サードパーティリスク評価:取引先や関係先のドメインに不審な関連性がないか確認します。

FAQ

- どのような情報を確認できますか? RDAP/Whois、DNS、パッシブDNS、SSL/TLS証明書、リスク情報、Web関連データなどを横断的に確認できます。

- 何が他のLookup系ツールと違いますか? 単発検索だけでなく、関連情報へのピボットや履歴分析を通じて、攻撃インフラを面で把握しやすい点が特長です。

- API連携は可能ですか? 可能です。Web UIによる調査だけでなく、APIを使った運用や他ツールとの連携にも対応できます。

- どのような部門に向いていますか? SOC、CSIRT、脅威インテリジェンス、インシデント対応、デジタルリスク対策などの部門に適しています。

DomainTools Iris Detect

製品紹介

DomainTools Iris Detectは、ブランド名、製品名、企業名、役員名、重要キーワードなどに類似するドメインを検出・監視するためのソリューションです。タイポスクワッティング、なりすまし、サプライチェーンを狙う偽装ドメインなどの発見に役立ち、継続的な監視とトリアージを支援します。

導入メリット

- ブランド保護を強化:ユーザーや取引先を狙う偽ドメインを早い段階で把握しやすくなります。

- 詐欺・BEC対策に有効:役員名や社名、主要サービス名を使った不正ドメインの検知に役立ちます。

- 継続監視しやすい:監視対象キーワードをもとに、類似ドメインの新規出現を追跡できます。

- 調査と対処につなげやすい:検知後の確認、証跡収集、ブロックや通報の判断材料を集めやすくなります。

ユースケース

- ブランド悪用の監視:自社名や主力製品名に似たドメインを常時チェックします。

- 役員なりすまし対策:経営層の氏名やメール表記に近いドメインを検出し、BEC対策に活用します。

- サプライチェーン防御:パートナーや主要ベンダーを装うドメインの発見に役立ちます。

- インシデント対応:既に確認された攻撃キャンペーンに関連する類似ドメインを追加で調査します。

FAQ

- どのような文字列を監視できますか? ブランド名、製品名、企業名、役員名、社内で重要なサービス名や取引先名などを監視対象として設定できます。

- 文字の置き換えや国際化ドメインにも対応できますか? 類似表記やバリエーションを含めた監視に活用できます。

- 検出後は何ができますか? 対象ドメインの内容や変化を確認し、ブロック、エスカレーション、通報判断の材料として活用できます。

- APIは使えますか? はい。監視・検索・運用を自動化したい環境にも組み込みやすい設計です。

DomainTools Iris Enrich

製品紹介

DomainTools Iris Enrichは、大量のドメインに対してコンテキストを自動付与するためのAPI中心のソリューションです。SIEM、SOAR、TIP、ログ分析基盤、独自スクリプトなどへ組み込むことで、アラートやIOCに対してリスク情報、登録情報、DNSやホスティングの文脈を自動で付加できます。

導入メリット

- トリアージを効率化:アラート発生時点でドメインの文脈が付与され、重要なものを優先しやすくなります。

- インシデント対応を高速化:アナリストがゼロから調べる必要を減らし、初動を早められます。

- 大量処理に向く:多くのアラートやログを扱う環境でも、自動化前提で運用しやすい設計です。

- 対応のばらつきを抑制:同じ基準でリスク評価とコンテキスト付与を行い、属人化を抑えます。

ユースケース

- SIEMのアラート強化:検知イベントにドメイン情報を付与し、優先度判断を支援します。

- SOAR連携:高リスクな通信や疑わしいドメインを自動で分岐処理し、プレイブック運用を効率化します。

- TIPとの連携:外部IOCに追加コンテキストを付与し、真に重要な指標を見極めやすくします。

- 独自分析基盤への組み込み:ログ分析やデータレイク、社内分析基盤にドメイン情報を組み込めます。

FAQ

- Iris Investigateとの違いは何ですか? Iris Investigateは人が深く調査するための製品、Iris Enrichはアラートやログに対して自動で文脈を付与するための製品です。

- どのような情報を付与できますか? リスク情報、登録情報、DNS、ホスティング、証明書など、ドメイン判断に役立つ情報を自動で付与できます。

- 大量のドメイン処理に向いていますか? はい。高ボリュームの運用を前提に、既存ワークフローへ組み込みやすい構成です。

- どのような環境に適していますか? SIEM、SOAR、TIP、独自SOC基盤、ログ分析基盤などで特に有効です。

DomainTools Risk Score / Risk Feeds

製品紹介

DomainTools Risk Scoreは、ドメインの危険度を数値化して把握するための仕組みです。単なる既知の悪性リスト照合だけでなく、登録情報、ホスティング、関連性、フィッシング・マルウェア・スパムに関するリスクシグナルなどをもとに、優先順位付けや先制防御に役立つ判断材料を提供します。あわせて、運用しやすい形で高リスク対象を取り込めるRisk Feedsも利用できます。

導入メリット

- 予防的な防御に活用:危険度の高いドメインを早期に把握し、通信制御や監視強化に役立てられます。

- 調査優先度を明確化:大量のアラートやドメイン候補の中から、重点確認すべき対象を絞り込みやすくなります。

- 既知・未知の両方に対応しやすい:既知のブラックリストだけでは拾いにくい新規・若いドメインへの対応を補完します。

- 既存ツールへ組み込みやすい:ブロック、監視、トリアージ、ハンティングの各工程に活用できます。

ユースケース

- 先制防御:高リスクドメインをDNS防御やプロキシ制御へ反映します。

- インシデント対応:端末やユーザーが接触したドメインの危険度を素早く確認します。

- 脅威ハンティング:高リスク対象の傾向や共通点を分析し、攻撃キャンペーンの兆候を探ります。

- ブランド悪用対策:自社や取引先を装うドメインの危険度確認に役立てます。

FAQ

- 「予測的」とはどういう意味ですか? 既に悪用が確認されたものだけでなく、危険な特徴や関連性を持つ対象を早い段階で見極める考え方です。

- ブラックリストと何が違いますか? 既知の悪性判定だけでなく、関連性や特徴量を加味して優先順位付けに使える点が異なります。

- どう運用するのが一般的ですか? 高リスク帯はブロック候補、中間帯は追加調査候補など、組織のリスク許容度に応じて使い分ける運用が一般的です。

- どのように取り込めますか? APIやフィードとして既存のセキュリティ基盤へ組み込めます。

DomainTools Discovery / Visibility Feeds

製品紹介

Discovery / Visibility Feedsは、新規登録されたドメイン、新たに観測されたドメインやホスト名、新たに活性化した対象などを継続的に把握するためのフィード群です。あらかじめ高リスクと判定されたものだけでなく、より広い可視性データを扱えるため、自社ルールに基づく検知やブランド監視、脅威ハンティングに適しています。

導入メリット

- 自社基準の検知が可能:ブランド名、製品名、取引先名、業界キーワードなどで独自にフィルタできます。

- 若いインフラを把握しやすい:新規・新規活性化ドメインやホスト名を早い段階で把握できます。

- 脅威環境の変化を捉えやすい:新しいキャンペーンやトレンドの兆候を観測できます。

- 独自分析基盤に取り込みやすい:自社SOCやデータ基盤でカスタム分析を行いたい組織に向いています。

ユースケース

- ブランド監視:自社名やサービス名を含む新規ドメインを検出します。

- 脅威ハンティング:特定の文字列、TLD、登録傾向、ホスティング傾向などから不審な集まりを探します。

- キャンペーン追跡:同じパターンで増加しているドメインやホスト名を継続監視します。

- 検知ロジックの高度化:自社ルールや分析モデルに取り込み、環境に合った判定を行います。

FAQ

- Risk Feedsとの違いは何ですか? Risk Feedsは高リスク対象を優先的に扱うためのもの、Discovery / Visibility Feedsはより広い観測データをもとに独自分析を行うためのものです。

- ブランド保護にも使えますか? はい。ブランド名、製品名、関連キーワードなどで抽出し、類似ドメインの早期把握に役立てられます。

- どのような組織に向いていますか? 独自の検知ルールや分析基盤を持つSOC、脅威インテリジェンス、デジタルリスク対策チームに向いています。

- どのようなデータを扱えますか? 新規登録、新規観測、新規活性化など、若いドメインやホスト名の可視性データを扱えます。

DNSDB Scout(調査補助ツール)

DNSDB Scoutは、DNSDB APIをGUIで使いやすくするための調査補助ツールです。パッシブDNSデータの検索、DNS履歴の確認、関連インフラの探索を視覚的に行いやすく、Iris Investigateとあわせて使うことで日常的なアナリスト業務を効率化できます。

- パッシブDNSデータをGUIで確認し、解決先IPやDNS履歴を把握しやすい

- Iris Investigateと組み合わせることで、ピボット調査の流れを強化しやすい

- 取得データの確認・整理・エクスポートを進めやすい

主な連携・対応プラットフォーム

DomainToolsのデータや機能は、主要なセキュリティ運用基盤へ組み込みやすい構成です。SIEM、SOAR、TIP、EDR/XDR、独自基盤と連携することで、既存の検知・対応フローへドメインインテリジェンスを加え、調査・トリアージ・封じ込めを効率化できます。

- SIEM/ログ分析:Splunk、Microsoft Sentinel、IBM QRadar、Elastic、Google SecOps など

- SOAR/自動化:Cortex XSOAR、Splunk SOAR、Tines、ServiceNow など

- TIP/脅威インテリジェンス:Anomali、MISP、ThreatConnect、ThreatQ、Recorded Future、Maltego など

連携可否や最適な構成は導入形態や運用要件により異なるため、詳細はお問い合わせください。

まとめ

DomainToolsは、詳細調査、類似ドメイン監視、大量エンリッチ、リスク評価、Discovery / Visibilityデータ活用を一つの運用軸でつなげやすいDNS脅威インテリジェンス製品群です。調査の深さと運用のしやすさを両立したい組織にとって、有力な選択肢になります。

- 脅威の検知と対応を強化

- 調査時間を短縮

- ブランド保護とデジタルリスク対策を支援

- SIEM / SOAR / TIP連携による自動化を推進

worldsoft BLOGでの紹介

DomainToolsについて、弊社ブログでもご紹介しています。過去の記事はこちらから↓↓https://www.altech-ads.com/blog/category/domaintools/

メーカーの製品サイト

https://www.domaintools.com/

【言語】英語