1. はじめに:境界の外で起きるリスク

企業が不安になるのは、セキュリティ製品が足りないからではありません。境界の外で何が起きているのか見えないまま、それが不正・認証情報の侵害・ランサムウェア・なりすましキャンペーンなどとして、社内に到達してしまうからです。

現代のサイバーリスクは分散した環境で形成されます。

- 公開資産は日々増減し、クラウドやWebアプリ、リモートアクセス、第三者起因の露出が増える

- 認証情報や機密データが、隠れたマーケットやチャネルに流通する

- 脅威者は可視化しにくい場所で短時間に連携・拡散する

- リスクはマルウェアだけではなく、ブランド信頼・顧客安全・規制対応にも及ぶ

この現実に対応するため、サイバー脅威インテリジェンス(CTI)への関心が高まっています。重要なのは「データ量」ではなく、意思決定に使える形で整理され、運用に落ちることです。

2. 製品概要:S2Wが提供する2つのプラットフォーム

S2Wは、アクセスが難しくノイズの多い外部データを“使えるインテリジェンス”へ変換するためのソフトウェア・プラットフォームを提供します。

- S2W QUAXAR:企業向けCTIプラットフォーム(ASM/DRP/TIを統合)

- S2W XARVIS:サイバー犯罪インテリジェンス・プラットフォーム(ディープ/ダークウェブ・Telegram中心の調査・監視)

3. 製品紹介

3-1. S2Wについて(ベンダー文脈)

S2Wは、サイバー脅威インテリジェンス、AI、ビッグデータを基盤として、外部データを収集・精製・分析し、意思決定に変換するためのプラットフォームを提供するという文脈で語られます。CTIや調査プラットフォームでは、データ収集と分析を大規模に回せる設計が成果に直結するため、こうした前提能力が製品価値の重要要素になります。

3-2. QUAXARとは(企業向けCTIプラットフォーム)

QUAXARは、企業向けのサイバー脅威インテリジェンス(CTI)プラットフォームとして位置づけられ、企業のセキュリティ環境に影響する脅威を検知し、資産リスクの管理を支援する思想で設計されています。

中心となる考え方は、ディープ/ダークウェブやTelegramなどの隠れたチャネルを含む外部情報を、「精製」して実務で扱える形へ変換することです。CTIの価値は、単に“集める”ことではなく、

- クリーニング(重複・不要データ除去)

- 関連付け(関係性の理解)

- 取捨選択(必要データの絞り込み)

- 解釈(リスクとしての意味付け)

- 報告(運用可能な形での提示)

までを含む“使える変換”にあります。

また、QUAXARは、攻撃対象領域管理(ASM)、デジタルリスク保護(DRP)、脅威インテリジェンス(TI)を統合したCTIプラットフォームとして整理されます。

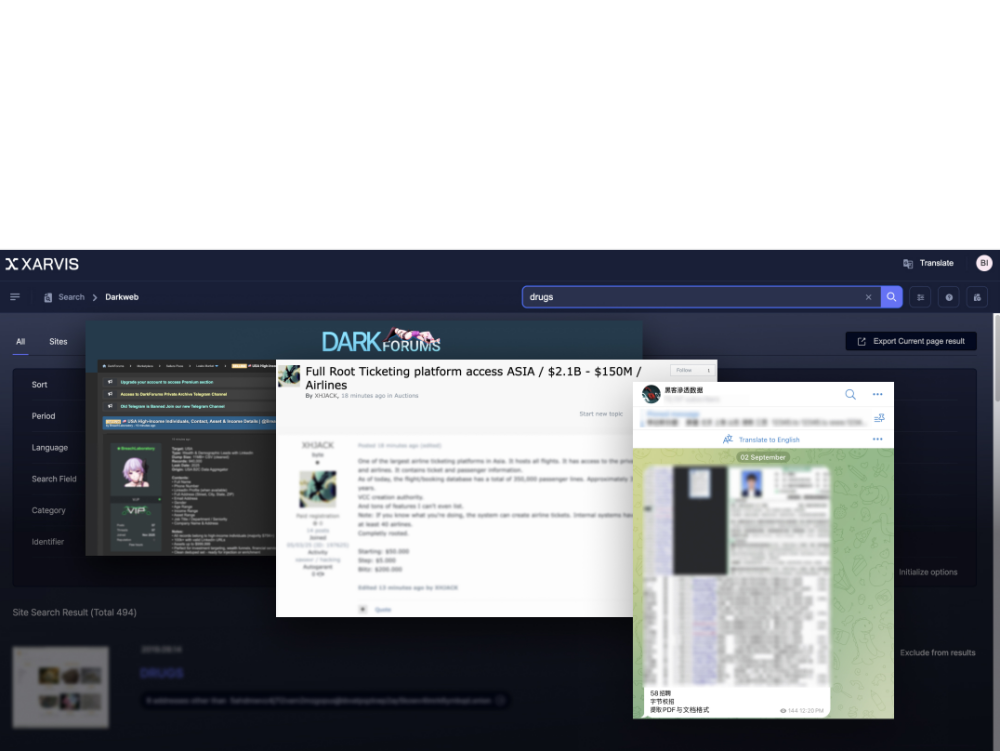

3-3. XARVISとは(サイバー犯罪インテリジェンス/調査・監視)

XARVISは、AIを活用したサイバー犯罪インテリジェンス・プラットフォームとして位置づけられます。ダークウェブとTelegramのインテリジェンスを、専門的なAI技術と組み合わせることで、大規模データを一元的に検索・分析できるようにし、時間と工数の負担を減らす狙いがあります。

XARVISは、調査業務を前提に、

- 検索

- 分析

- プロファイリング

- 監視

という流れで、隠れたチャネルや匿名性の高い領域のデータを扱いやすくする思想で構成されています。対象チャネルとして、ダークウェブ/Telegramに加え、ソーシャルメディアも含む形で説明されます。

4. 製品詳細

4-1. QUAXAR:統合CTI(ASM+DRP+TI)

QUAXARは、企業のセキュリティ環境に影響する脅威を検知し、資産リスク管理を支援するCTIプラットフォームとして説明されます。隠れたチャネル由来の複雑性を“実務の判断材料”に変換するために、収集→クリーニング→精製→関連付け→検証→報告という流れを重視します。

データ→インテリジェンス→判断の流れ(概念)

QUAXARは、外部データを取り込み、不要情報や重複の除去、情報の補完・関連付け、必要な情報への絞り込みを行い、最終的に運用可能な形で提示するという考え方で整理されます。これにより、外部の断片的なシグナルを、リスクとして理解できる情報へ変換し、意思決定に繋げることを狙います。

QUAXARの3つのコアモジュール

- ASM(攻撃対象領域管理)

- DRP(デジタルリスク保護)

- TI(脅威インテリジェンス)

ASM(攻撃対象領域管理)

ASMの説明では、公開資産を継続的に監視するためのスキャン、外部露出資産の検知、脆弱性の評価と深刻度分類、優先順位付けが中心になります。さらに、公開資産に紐づく外部シグナル(例:漏えい兆候など)を合わせ、資産リスクをより実務的に捉える方向で整理されます。

資産・脆弱性に関連する情報(例:証明書、ポート、ソフトウェア、画面情報など)を提示し、対処の判断材料に繋げます。

DRP(デジタルリスク保護)

DRPは、組織外で形成される被害(アカウント侵害、漏えい、なりすまし、フィッシング、ランサムウェア関連の公開情報など)を、継続監視と判断可能な情報に落とす領域です。

QUAXARでは、認証情報の漏えいに関するコンテキスト(検知時刻、関連情報、参照情報など)を含めた可視化、なりすましサイトの検知と判断材料提示、ランサムウェア関連の公開情報に関する把握などが挙げられます。

また、インフォスティーラー由来の漏えいに関連して、感染端末や感染経路に関する属性情報が説明されることがあります。

TI(脅威インテリジェンス)

TIでは、侵害指標(IoC)に関する分析、検知ルール(代表的なルール形式)に関する情報、脅威アクターのプロファイリング、脆弱性インテリジェンス(CVE等)といった領域が整理されます。

重要なのは、単にデータを提示するのではなく、判断に必要な補助情報(確度・意味・関連・優先順位)を伴って提示し、検知・対応の実務に落とすことです。

ダッシュボード/レポート/アラート

QUAXARは、直近の傾向把握、統計、キーワードやトレンド、分析レポートの参照、監視ルールの設定と関連情報の提示など、運用で回るための仕組みとして整理されます。これにより、現場が継続的に外部リスクを把握し、必要な情報へ素早く到達できる構造を狙います。

4-2. XARVIS:調査と監視のためのサイバー犯罪インテリジェンス

XARVISは、ダークウェブ/Telegram由来の大規模データを扱う調査業務の現場に向けて、検索・分析・プロファイリング・監視を一連の流れで実行しやすくする思想で構成されます。

調査を前提とした設計思想

XARVISは、大量データ、アクセス負荷、情報の消失、専門用語の壁、属人化といった調査現場の課題に対して、AIによる分類・優先順位付け・解釈支援を組み込み、検索の負担や初動調査の時間を短縮する方向で整理されます。

主要機能領域(一般化)

- ディープ/ダークウェブの検索

- Telegramの検索・分析

- ソーシャルメディアを含む横断的な探索(説明上の対象として)

- 多言語・大規模データを前提とした検索と分析

- 複数識別子にまたがる関連付け(例:メール、ユーザー名、電話、ウォレット、ドメイン、IP等)

- 暗号資産のフロー分析(説明上の機能領域として)

- キーワード監視とリスク視点でのフィルタリング(説明上の機能領域として)

- ランサムウェア関連情報の把握(説明上の機能領域として)

文脈保持(時系列閲覧)

XARVISでは、ダークウェブ上の情報を時系列で把握し、投稿やページの文脈を保持したまま確認できる考え方が示されます。調査では、本文だけでなく周辺文脈や当時の見え方が、結論の妥当性や報告の説得力を左右するため、文脈保持は実務上重要な要素になります。

4-3. DarkCHAT/DarkBERT:自然言語による調査支援

XARVISは、自然言語での検索・要約・解釈を支援する対話型の仕組みとしてDarkCHATを説明し、その基盤としてダークウェブデータで学習された脅威特化型言語モデル(DarkBERT)を位置づけます。

これにより、膨大なデータからの初動整理や、調査仮説の形成、関連情報の抽出などを効率化する狙いがあります。

5. 導入効果

QUAXARとXARVISは、それぞれ役割が異なりますが、共通して「外部にある高ノイズな情報を、運用で使える形に変える」ことで効果を生みます。

- 外部リスクの可視化が早くなる:漏えい兆候、なりすまし、外部公開情報などを把握しやすい

- 判断の一貫性が上がる:ばらばらの情報を関連付け、説明可能な形に整理できる

- 調査工数を圧縮できる:横断検索とAI支援で初動調査・整理・報告までを短縮できる

- 部門間の引き継ぎが楽になる:同じ文脈・同じ成果物を基点に連携しやすい

6. 競合製品との違い

多くの組織は、脆弱性スキャナ、脅威フィード、ブランド監視、SIEM/SOAR、調査ツールなどを組み合わせています。課題は、点在するツールがワークフローを分断し、総運用コストを引き上げることです。

QUAXARの違い

- ASM/DRP/TIを統合して扱える:公開資産・外部リスク・脅威情報を同じ文脈で判断しやすい

- “収集”より“精製”に重心:重複除去や関連付け、絞り込みを通じて運用に落としやすい

- 運用を前提とした提示:可視化やルール設定、レポートなど、継続運用に必要な要素がまとまる

XARVISの違い

- 調査を前提にした一連の流れ:検索→分析→プロファイリング→監視を連続した作業として進めやすい

- 文脈保持:時系列や周辺情報を含めて確認し、調査品質を保ちやすい

- 自然言語による初動支援:大量データの読み込みや整理を効率化しやすい

7. ユースケース

QUAXAR(統合CTI)

ユースケース1:公開資産の把握と露出リスクの優先順位付け(ASM)

1) 公開資産を継続スキャンして把握

2) 露出や脆弱性を深刻度で分類

3) 対処優先度の高いものから是正計画へ反映

ユースケース2:認証情報漏えいの兆候把握と対応判断(DRP)

1) 外部チャネルでの漏えい兆候を継続監視

2) 関連情報を確認し、影響度を整理

3) ID管理・運用側のアクション(リセット、追加認証など)に繋げる

ユースケース3:なりすまし/フィッシング兆候の把握(DRP)

1) なりすましや悪性サイトの兆候を検知

2) 証拠と判断材料(URL、画面情報等)を整理

3) 関係部門(セキュリティ/ブランド等)の対応判断へ

ユースケース4:脅威アクターやIoCの整理(TI)

1) アクター情報や指標を参照

2) 関連性・補助情報を含めて判断材料を整理

3) 検知強化や対応方針に反映

XARVIS(調査・監視)

ユースケース5:ダークウェブ/Telegram由来の手掛かりを初動調査

1) 横断検索で手掛かりを集約

2) AI支援で整理・要約して当たりを付ける

3) 文脈を保って確認し、報告用にまとめる

ユースケース6:識別子(メール・ユーザー名等)から横断的に関連付ける

1) 識別子を起点に複数チャネルを探索

2) 関連する情報をまとめ、相関を整理

3) 調査の成果物として関係性を可視化する

8. 導入計画

ステップ1:用途を切り分ける

- 統合CTI運用(ASM/DRP/TI)を回したい → QUAXAR中心

- 調査・分析・監視の作業台が欲しい → XARVIS中心

- 両方必要な場合は、目的(運用・調査)で役割を分担する

ステップ2:POCで確認する観点(例)

QUAXAR

- 公開資産の把握と優先順位付けが実務に合うか

- 外部リスク(漏えい・なりすまし等)の情報が判断に足りるか

- TI情報が現場の検知・対応の流れに落ちるか

XARVIS

- 横断検索で初動調査が短縮できるか

- AI支援(要約・分類)が現場の判断を助けるか

- 文脈保持が報告品質に寄与するか

ステップ3:運用設計

- 監視条件(キーワード等)を誰が定義するか

- トリアージ/エスカレーションの責任者は誰か

- 是正アクション(資産対応、ID対応、ブランド対応等)の実行部門はどこか

9. FAQ

Q1. QUAXARはどんな製品ですか?

企業向けCTIとして、外部データを精製し、ASM/DRP/TIを統合して運用できるように整理されたプラットフォームです。

Q2. QUAXARの中核は何ですか?

ASM(公開資産と露出の把握)、DRP(外部リスクの監視と判断材料化)、TI(指標・アクター・脆弱性等の整理)を一つの文脈で扱える点です。

Q3. XARVISはどんな製品ですか?

ダークウェブ/Telegramを中心とした大規模データの調査・分析・プロファイリング・監視を効率化する、サイバー犯罪インテリジェンス・プラットフォームです。

Q4. XARVISの強みは何ですか?

横断検索、文脈保持、AI支援(要約・整理)により、初動調査から報告までを進めやすくする点です。

Q5. 2製品はどう使い分けますか?

統合的なCTI運用を重視する場合はQUAXAR、調査の作業台として効率化したい場合はXARVISを中心に検討し、必要に応じて目的別に役割分担します。