要約版

PenTest.WS は、ペネトレーションテストのライフサイクル全体を 1 つの構造化されたワークスペースに集約する、専用のペネトレーションテスト管理プラットフォームです。初期のリコンやスキャン結果のインポートから、エクスプロイトのメモ、ファインディング、DOCX レポート生成までをカバーし、バラバラなスプレッドシートやアドホックなメモ、手作業で組み立てるドキュメントを、一貫性のある再現可能なプロセスに置き換えます。

ペネトレーションテスター、レッドチーム、セキュリティコンサルタントのために設計されており、PenTest.WS は作業を エンゲージメント 単位で整理します。各エンゲージメントには、ホスト、サービス、認証情報、ソーシャルエンジニアリングの対象、ファインディングが含まれます。スキャンテンプレートにより Nmap や Masscan のコマンドを標準化し、その結果を構造化データとして直接インポート可能です。REST API によって、自動化や既存ツールチェーンとの統合も行えます。

主な機能は次のとおりです。

- エンゲージメント、ホスト、TCP/UDP サービスの一元管理

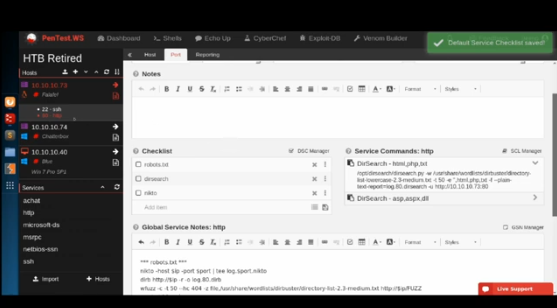

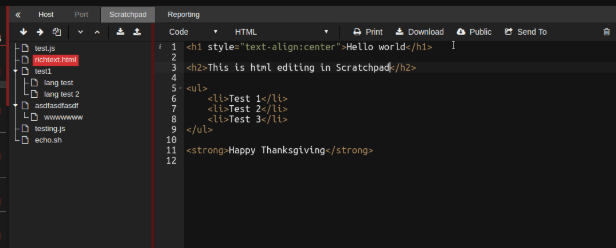

- エンゲージメント/ホスト/ポート単位のノートページ、およびシンタックスハイライト付きスクラッチパッドエディタ

- 繰り返し利用できるエクスプロイト手順用のグローバル/サービス別コマンドライブラリ

- CVE、Exploit-DB、Nmap スクリプトリファレンス、Metasploit モジュール検索への組み込みアクセス

- 人的なターゲット、電話、メール、証跡を追跡する People Hacking と Events Timeline によるソーシャルエンジニアリング支援

- 再利用可能なテンプレート、CVSS や DREAD スコアリング、豊富な証拠フィールドを備えた充実した Findings(ファインディング)機能

- DOCX テンプレートの変数・ループ・グルーピング機能を活用し、ワンクリックでクライアント向けレポートを生成する強力なレポーティングモジュール

導入形態として、組織は次のオプションから選択できます。

- ホステッド Pro 導入 – PenTest.WS Pro をホスティング型サービスとして利用し、セットアップを最小限に

- On-Premise Pro – Linux または macOS と PostgreSQL 上に導入し、データを自社インフラ内に完全保持

- Offline Mode – ラップトップやフィールド用システムにスタンドアロンで導入し、エアギャップ環境にも対応

スプレッドシートベースの管理や汎用プロジェクト管理ツールと比べて、PenTest.WS はエンゲージメントレベルのボード、マトリックスビュー、サブネット分割、ファインディングのグルーピングなど、ペネトレーションテストのワークフローに直結したドメイン固有の機能を提供します。

情報システム部門や意思決定者にとって、PenTest.WS は次の価値をもたらします。

- 手動ペネトレーションテストの計画・実行・レポーティングの効率化

- 社内外のテスター間のコラボレーション向上

- オンプレミスやオフライン導入によるデータガバナンス強化

- ペネトレーションテストや脆弱性スコアリングに関する業界慣行に沿った、一貫性のある監査可能なドキュメント化

製品概要

PenTest.WS とは?

PenTest.WS は、ペネトレーションテストに特化した Web ベースのプラットフォームです。ホスト、サービス、脆弱性、認証情報、ドキュメントを一元管理し、ペネトレーションテスターが構造化された形で評価を実施し、レポートできるようにします。

従来のペネトレーションテストでは、メモ、スプレッドシート、スクリーンショット、手作りのレポートなどが混在しがちですが、PenTest.WS は次の要素を 1 つの環境の中で提供します。

- エンゲージメントとスコープの整理

- Nmap や Masscan などのツールからのスキャン結果インポート

- コマンド、観測結果、エクスプロイト手順の記録

- 再利用可能なテンプレートによるファインディング管理

- 最小限の手動編集で済む DOCX レポートの生成

このような「手動・人間主体」のペネトレーションテストへのフォーカスにより、PenTest.WS は汎用プロジェクト管理ツールや完全自動型の脆弱性スキャナとは一線を画しています。実際のペネトレーションテスターが行う、反復的・探索的・証拠中心のワークスタイルを支援するために設計されています。

ペネトレーションテストライフサイクルにおける PenTest.WS の位置づけ

一般的なペネトレーションテストは、リコン(情報収集)、スキャン、侵入(アクセス取得)、持続化、レポートといったフェーズに分解されます。PenTest.WS はこれらのフェーズと密接に連携しています。

- リコン & スキャン

- 好みの Nmap オプションを用いたスキャンテンプレートを定義

- Nmap や Masscan の XML 出力をエンゲージメントにインポートして、ホストとサービスを自動登録

- アクセス取得・維持

- サービス別コマンドライブラリ、グローバルサービスノート、チェックリストを使ってエクスプロイトのワークフローを推進

- 認証情報、スクリーンショット、コードスニペット、シェルコマンドなどを、特定のホストやポートに紐づくノートやライタップとして保存

- ソーシャルエンジニアリング & 人的オペレーション

- People Hacking モジュールを利用し、フィッシング、ビッシング、物理侵入などでターゲットとなる人物を追跡

- 技術的活動・人的活動の双方を Events Timeline に記録し、証拠ロック機能で改ざん防止した証跡として保持

- ファインディングとレポート

- 脆弱性を「エンゲージメントファインディング」として集約し、背景、説明、影響、CVSS、DREAD、対策などの構造化フィールドを記録

- それらのファインディングを、変数・ループ・グルーピングを含んだ DOCX レポートテンプレートに流し込み、ワンクリックで洗練された成果物を生成

各フェーズや手法のより技術的な解説が必要な読者向けには、ペネトレーションテストの基礎に関する別資料と組み合わせて説明することもできます。

ライセンスタイプと導入オプション

PenTest.WS には複数のティアが用意されており、その中で Pro Tier は、コラボレーション、オンプレミス導入、オフライン運用などを求めるプロフェッショナルチーム向けに位置づけられています。

- ホステッド Pro 導入

- PenTest.WS Pro の Web アプリケーションに、ホスティングサービスとしてアクセス

- クラウド型の管理を好みつつも、手動・ハンズオンのペネトレーションテストワークフローを維持したいチームに最適

- Pro Tier On-Premise

- PenTest.WS Pro を、自社環境の Linux または macOS 上(PostgreSQL 併用)にインストール

- すべてのエンゲージメントデータ、ファインディング、証跡を自社インフラ内に保持し、クラウドへの保管を禁止する規制や顧客要件に対応

- Pro Tier Offline Mode(Solo Mode)

- サーバーコンポーネントを必要としないスタンドアロンアプリケーションとして、テスターのワークステーション上で実行

- エアギャップラボ、機密性の高いフィールドオペレーション、インターネット接続が利用できない/厳しく制限されている環境向けに設計

PenTest.WS を検討すべきユーザー

PenTest.WS は、次のような組織に適しています。

- 定期的なペネトレーションテストやレッドチーム演習を実施し、再現性と監査可能性の高いプロセスを求める 企業の情報システム部門や社内セキュリティチーム

- 複数テスターによるコラボレーションや効率的なレポート生成を支えるエンゲージメントプラットフォームを探している セキュリティコンサルティング会社や MSSP

- オンプレミスやオフラインツールが必須となる、規制・高セキュリティ環境の 組織

- 手動ペネトレーションテストの手法を実践的に教えるためのプラットフォームを必要とする トレーニングセンター、大学、ラボ

プラットフォームアーキテクチャと中核コンセプト

エンゲージメント中心のワークフロー

PenTest.WS の中心的な概念は エンゲージメント です。各エンゲージメントは特定のプロジェクトや評価案件を表し、次の要素を内包します。

- スコープと名称

- ホスト(ターゲット)

- サービス(ポート)

- 認証情報

- ファインディング

- ソーシャルエンジニアリング対象となる人物情報

- イベントと証跡

このエンゲージメント中心の設計により、プロジェクトごとに情報を完結させつつ、初回スキャンから最終レポートまで、どのようなアクションが行われたかの監査証跡を明確に保つことができます。

ホスト・サービス・スキャン管理

エンゲージメント内で、PenTest.WS はターゲット環境を次のようにモデル化します。

- ホスト – スコープ内のシステムを表す IP アドレス、FQDN、コンピュータ名など

- サービス – スキャンまたは手動登録で把握した TCP/UDP ポートで、ホストに紐づけられるもの

主な機能は以下のとおりです。

- Nmap または Masscan の XML ファイルをインポートして、数百台のホストや数千のサービスを自動登録

- ターゲットプレースホルダやポートレンジ、フラグなどを含む Nmap コマンドラインを埋め込んだ スキャンテンプレート を作成

- API と連携し、スクリプトからスキャンをトリガーして結果を自動インポートすることで、手作業を最小化

生の XML やスプレッドシートに頼る場合、データのコピー&ペーストや再フォーマットを何度も繰り返す必要があり、エラーが発生しやすく監査も困難です。PenTest.WS はこれを大幅に簡素化します。

ノート、コマンド、ナレッジの再利用

PenTest.WS は、テスターが知見を記録・再利用しやすくする機能に重点を置いています。

- エンゲージメント/ホスト/ポート単位の ノートページ に、URL、疑わしい脆弱性、コマンド出力、自由記述のストーリーなどを保存

- 多くのプログラミング言語に対応したシンタックスハイライトを備えた スクラッチパッドエディタ により、スクリプトやスニペットを階層構造で整理

- HTTP、SSH、SMB などのサービス種別に紐づく Global Service Notes により、同じサービスが今後のエンゲージメントで見つかった際に、過去のメモを自動で参照

- よく使う攻撃・運用コマンドを蓄積する Service Command Library および General Command Library により、毎回コマンドを打ち直したり古いメモを探し回る必要を削減

こうした仕組みにより、断片的で個人依存のノートが、組織として再利用できるナレッジへと変わります。例えば SMB 共有に対する有効なテストを今日あるテスターが記録しておけば、明日別のテスターが別案件で同じ内容を簡単に再利用できます。

ソーシャルエンジニアリングと People Hacking

近年のペネトレーションテストでは、フィッシングキャンペーンや電話ベースの攻撃など、ソーシャルエンジニアリング要素を含むケースが増えています。PenTest.WS は「人」をファーストクラスオブジェクトとして扱います。

- 氏名、役職、会社、所在地、タグ、メールアドレス、電話番号、リンクなどのフィールドを持つ人物情報を、CSV/JSON/XLSX からインポート可能

- タグやメタデータで柔軟にフィルタリングし、「ヨーロッパの経理部門かつ LinkedIn プロフィールあり」といった精密なターゲットリストを作成

- 人物に、電話・メッセージ・試行などを表す イベント を紐づけ、重要なイベントには 証拠 マークを付与してレポートや監査で利用

技術的テストとソーシャルテストを組み合わせる組織にとって、これはフィッシング専用プラットフォームと技術テストツールが分断されるという、よくある問題を解消する仕組みです。

主な機能の詳細

ビューとフィルタリング:ボード、マトリックス、サブネット

PenTest.WS は、大規模で複雑な環境を扱うテスターが状況を把握しやすくするために、複数の可視化・整理機能を提供します。

- Boards(ボード)

- エンゲージメントごとのカンバンスタイルのボード

- 「作業中」「侵害済み」「クリア」などの列にホストをドラッグ&ドロップしたり、環境・ドメイン・フェーズ別に列を定義

- ボードフィルタにより、各テスターは自分に割り当てられたターゲットだけに集中可能

- The Matrix(マトリックス)

- ホストとポートをグリッド状に整理した「俯瞰ビュー」

- OS、ホストタイプ、ポート番号、ステータス、フラグなどでフィルタリング可能

- 複数ネットワークにまたがって同じ脆弱なサービスが繰り返し現れているといったパターンの可視化に特に有効

- Subnetting System(サブネット機能)

- 大規模エンゲージメントをサブネットに分割し、スコープ境界を維持したまま特定のサブレンジをテスターに割当

- サブネットが多いエンタープライズネットワークの評価に非常に有用

これらの機能により、PenTest.WS は大規模で複雑なインフラの責任を負う社内チームにとって魅力的なプラットフォームとなります。

ファインディング管理とリスクスコアリング

Findings(ファインディング) 機能は、PenTest.WS の中でも代表的な機能の 1 つです。

- Findings Library(ファインディングライブラリ)

- SQL インジェクション、弱い TLS 設定、SMB サイニング無効など、再利用可能なファインディングテンプレートを集中管理

- 各テンプレートには、背景、説明、影響、推奨事項、既定リスクレベル、参照リンクなどを含めることが可能

- Engagement Findings(エンゲージメントファインディング)

- 評価中、テスターはこれらのテンプレートをもとに各エンゲージメントに具体的なファインディングを追加し、影響を受けたターゲット、スクリーンショット、コマンド、タイムスタンプなどの詳細情報を紐づけ

- ACME.01、ACME.02 のような Auto-ID テンプレートにより、ファインディングの自動番号付けと並べ替え時の再番号付けが可能

- CVSS と DREAD によるリスクスコアリング

- CVSS 用の専用セクションにより、多くの組織や脆弱性データベースで採用されている標準フレームワークに沿ったスコアリングが可能

- オプションの DREAD フィールドにより、Damage、Reproducibility、Exploitability、Affected Users、Discoverability の観点から別のリスク評価ビューも付加

- 証拠とバリデーション

- スクリーンショット、コマンドログ、再検証手順などのフィールドによって、発見から再テストまでの完全なトレースを保持

ファインディングをオフィス文書や単純なチケットシステムで管理する場合と比べて、このような構造化モデルは一貫性を高め、より正確なリスクコミュニケーションを支援します。

レポーティングと成果物自動化

明確でカスタマイズされたレポートを作成する作業は、ペネトレーションテストにおいて最も時間のかかる部分の 1 つです。PenTest.WS は、強力な DOCX ベースのレポートエンジンによってこの課題に取り組みます。

- 変数、ループ、条件分岐を含む DOCX テンプレートをアップロード

- 「{{= engagement.name}}」 や 「{{= client.name}}」のような変数を使用して、クライアント固有情報を自動で差し込み

- 「{{HTML $finding.descFull}}」 などを用いて、ファインディングのリッチテキストや埋め込み画像をレポートに直接挿入

- ファインディングを External/Internal/Social Engineering などのグループに分類し、「{{FOR group IN findingsGrouped}}」などの構文でグループごとに反復させることで、社内の分類方針に沿ったレポートセクションを自動生成

レポート生成時には、プラットフォームがテンプレートを処理し、完成した DOCX ファイルをダウンロードできます。そのままクライアントに提出してもよく、軽微な手修正だけで済ませることも可能です。現在、スクリーンショットやテキストを手作業でワードプロセッサに貼り付けているチームにとって、この機能はレポーティング工数とエラーを大幅に削減します。

組み込みツール、ライブラリ、外部インテリジェンス

PenTest.WS は、インターフェース内にさまざまなユーティリティやデータソースを統合しています。

- 制限付きシェル上でファイル作成を補助する「Echo Up」ヘルパー、CyberChef Web ツールボックス、ペイロード生成用の Venom ビルダーなどの 組み込みツール

- Shells Library、Command Library、Notes Library、Bookmarks Library など、再利用可能なコンテンツを一元管理する ユーザーライブラリ

- 次のような外部データベースとの 検索連携

- CVE データベース(Common Vulnerabilities and Exposures)

- Exploit-DB

- Nmap スクリプトカタログ

- Metasploit モジュール検索

これらの参照情報を 1 つの場所で扱えるため、テスターは脆弱性調査中にブラウザタブやローカルツール間を行ったり来たりする必要がなくなります。

導入によるメリット

運用効率と時間短縮

PenTest.WS を導入することで、ペネトレーションテストのプロセス全体を効率化できます。

- スキャンテンプレートとインポートツールによる素早いエンゲージメントセットアップ

- コマンドやノート、過去の作業内容を探す時間の削減

- ファインディングの自動番号付け、ソート、グルーピング

- 構造化された DOCX レポートのワンクリック生成

例えば、現在は生のノートから長文レポートをまとめるのに数日かかっている社内チームを考えてみましょう。PenTest.WS にファインディングテンプレートとレポートテンプレートを構成しておけば、エンゲージメント完了後ほどなくドラフトレポートを生成できます。浮いた時間は、より深いテストや改善策の検証、セキュリティプログラム全体の向上に振り向けることができます。

コラボレーションとガバナンスの向上

複数のテスターが関わるチームに対して、PenTest.WS は次のようなコラボレーション面での利点を提供します。

- 複数テスターが同時に作業できる共有エンゲージメントと、フィールドレベルのロックや更新通知

- ボードやマトリックスビューを活用したタスク割当の調整と重複作業の防止

- 明確なオーナーシップと履歴情報を備えた中央集約型のファインディングと証拠

- 内部監査や顧客レビューに対応するための、イベントや証拠のロック機能

ガバナンスを担うリーダーにとって、これは「何がテストされ、どのようにテストされ、どのような根拠で結論に至ったか」を把握しやすくなることを意味します。

データ保護、コンプライアンス、オンプレ制御

多くの組織は、ペネトレーションテストに関する機密データを自社インフラの外に出さないことを証明する必要があります。PenTest.WS Pro は、オンプレミスおよびオフライン導入によってこのニーズに応えます。

- On-Premise Pro は、すべてのデータを自社サーバーおよびデータベース上に保存し、データ所在地や規制要件への準拠を支援

- Offline Mode では、すべてのデータをテスターのワークステーション上に保持し、通常の利用時にサーバーやインターネット接続を必要としない

ドキュメントでは、これらの導入形態においてデータ制御・セキュリティ・コンプライアンスが主要なメリットとして強調されています。金融、政府、医療などの規制産業においては、クラウド専用のペネトレーションテストツールと比べて大きな差別化要因となります。

ファインディングとレポートの品質・一貫性

構造化されたファインディングライブラリ、リスクスコアリングセクション、テンプレート駆動のレポーティングにより、PenTest.WS は高品質なアウトプットの維持を容易にします。

- ファインディングの説明や推奨事項をチームでレビューし標準化することで、表現やレベル感を揃えられる

- CVSS や DREAD フィールドは、広く利用されているフレームワークに沿った一貫したリスク評価を促進

- 各エンゲージメントで同じ形式のエグゼクティブサマリーやグルーピングされたファインディングを生成できるため、評価結果を比較しやすく、長期的なリスクトラッキングにも役立つ

ユースケース

社内セキュリティチームと企業レッドチーム

社内チームは、PenTest.WS を中央プラットフォームとして次のように活用できます。

- 重要なアプリケーションやネットワークの定期的な評価を追跡

- 自社特有のファインディングと推奨事項の内部ライブラリを維持

- 社内ユーザーを対象としたソーシャルエンジニアリングキャンペーンを記録し、その結果を技術的ファインディングと統合

ボード、マトリックスビュー、サブネット機能は、大企業が複数のテスターに作業を分担させつつ、全体の進捗を統一的に管理するのに役立ちます。

コンサルティングファームとマネージドセキュリティプロバイダ

コンサルティング会社や MSSP にとって、PenTest.WS はペネトレーションテストサービス提供の基盤として機能します。

- 共有テンプレートやライブラリによって、コンサルタント間で手法を標準化

- 共有エンゲージメントを利用し、ジュニアとシニアのテスターがリアルタイムで協働

- DOCX テンプレートを通じて、クライアントから指定された形式のレポートをエクスポートしつつ、内部ノートや証拠はプラットフォーム内に保持

こうした中央集約化により、品質や監督レベルを犠牲にすることなく、サービス提供のスケールアップが可能になります。

高度に規制された業界およびエアギャップ環境

データをネットワーク外に出せない業種・環境では、PenTest.WS Pro On-Premise と Offline Mode が特に有用です。

- 政府機関や重要インフラ事業者は、完全に安全な環境内にプラットフォームを導入可能

- マルウェア分析やレッドチーム演習に使われるエアギャップラボでも、Offline Mode を利用することで PenTest.WS のフル機能を活用

これらのシナリオにおいて、PenTest.WS はモダンな Web アプリケーションの利便性を提供しつつ、不要な外部依存を一切持ち込みません。

トレーニング、CTF、スキル開発

PenTest.WS は、ライタップ、ファインディング、レポーティングモジュールを備えているため、トレーニングや CTF(Capture-the-Flag)環境でも活用できます。

- 受講者は、ホストライタップ機能を使ってラボマシンの侵害手順をステップバイステップで記録

- 講師は、統一された形式のファインディングと証拠をレビューし、良いレポーティング習慣を早期から定着

- ボードとマトリックスビューは、グループ演習の管理や、どのホストが既に侵害済みかの可視化にも役立つ

教育用途の詳細な活用例については、PenTest.WS を中心に据えたラボ演習の設計ガイドと組み合わせることができます。

連携と自動化

Nmap、Masscan その他スキャナとの連携

一般的なペネトレーションテストでは、Nmap などのネットワークスキャナを用いてオープンポートやサービスを特定します。PenTest.WS は、このワークフローを効率化します。

- Nmap スキャンテンプレートをプラットフォーム内に定義

- 外部でスキャンを実行し、XML 結果をインポート

- API のサンプルを利用してスキャンを自動トリガーし、その結果を PenTest.WS にポストすることで、大規模な自動化を実現

これにより、好みのスキャンインフラを維持しながら、その結果を中央集約し、分析やレポーティングに活用できます。

REST API と自動化シナリオ

REST API は、エンゲージメント、ホスト、ポート、スクラッチパッド、ノートページ、認証情報、クライアント、ファインディングなどの主要オブジェクトを公開しています。

典型的な自動化シナリオとしては、次のようなものがあります。

- 外部アセットインベントリに基づくエンゲージメントの一括作成

- スキャナ結果の大規模インポート

- ファインディングをチケットシステムや脆弱性管理プラットフォームへエクスポート

- CI/CD ワークフローに PenTest.WS を組み込み、セキュリティテストの結果を継続的に取り込む

リセラーとしては、この API を「エンタープライズ顧客が既存の自動化戦略に PenTest.WS を組み込むための手段」として訴求できます。

外部データベースとインテリジェンスの活用

CVE、Exploit-DB、Nmap スクリプト、Metasploit モジュールに対する組み込み検索機能により、PenTest.WS は攻撃的セキュリティインテリジェンスのハブとしても機能します。

- サービスや脆弱性が特定された際に、既知のエクスプロイトやスクリプトをすばやく検索

- ファインディングに CVE 識別子を紐づけることで、エンタープライズの脆弱性管理やパッチマネジメントと整合

特に、ペネトレーションテストの結果を企業の脆弱性スキャナやパッチプロセスと統合する必要があるチームにとって価値が高い機能です。

認証基盤・メール基盤との接続

PenTest.WS は、メール通知用の SMTP 連携、認証用の LDAP 連携、Google Authenticator を利用した 2 要素認証をサポートしています。

これにより、組織は次のようなメリットを得られます。

- 既存のディレクトリサービスとユーザーアカウントを統合

- ペネトレーションテストプラットフォームへのアクセス制御を強化

- 既存のメールインフラを利用して、オンボーディングや通知メールを送信

他アプローチとの違い

スプレッドシート・Wiki ベースのワークフローとの比較

多くのチームはまだ、次のような「寄せ集め」の環境でペネトレーションテストを実施しています。

- ホストやサービス管理用のスプレッドシート

- ノートやコマンド記録用のテキストエディタ

- スクリーンショットを保存する共有フォルダ

- 手作業で書式を整えるレポート

PenTest.WS はこれらを 1 つの統合プラットフォームに置き換えます。

- エンゲージメント、ホスト、ポート、人、ファインディングをファーストクラスオブジェクトとして理解

- 作業管理のためのビジュアルなボードやマトリックスビューを提供

- ファインディングと証拠、レポートテンプレートを自動的に結びつけ

これにより、データ紛失、レポートの不整合、コピー&ペースト時の人的ミスといったリスクを軽減できます。

汎用プロジェクト管理・チケットツールとの比較

Issue トラッカーやカンバンボード、Wiki などの汎用プロジェクト管理ツールは便利ですが、ペネトレーションテスト専用ではありません。多くの場合、次のような要素が不足しています。

- スキャナやセキュリティデータとの深い統合

- CVSS や DREAD といったリスクスコアリング用の専用フィールド

- 証拠を埋め込んだレポートを直接生成する機能

これに対し、PenTest.WS はペネトレーションテストのエンティティを中心に設計されており、CVE、Exploit-DB、セキュリティスコアリングモデルなどセキュリティ固有のコンセプトと統合されています。

自動化重視のツールとの比較

一部のツールやサービスは、攻撃シミュレーションや脆弱性検証をできる限り自動化し、ダッシュボードやスコアを中心とした結果提供に重点を置いています。こうしたアプローチは、広範な環境を素早くスキャンし、継続的な可視化を行ううえで有効です。

PenTest.WS は、そうした自動化中心のアプローチとは異なり、次の点に重きを置きます。

- テクニックやスコープのコントロールを専門家のテスターが握り続ける、手動・人間主体のペネトレーションテスト を第一の対象とする

- 自動エクスプロイトではなく、ノート取り、証拠取得、カスタムレポーティングのための詳細なツール群を提供

- 常時接続や外部クラウドに依存できないチーム向けに、オフラインおよびオンプレミスの選択肢を用意

そのため、PenTest.WS は「自動化ツールの代替」というよりも、深い手動テストや高度な調査が必要な場面でそれらを補完する位置づけになります。

FAQ

PenTest.WS はどのような種類のペネトレーションテストに適していますか?

PenTest.WS は、ネットワーク、Web アプリケーション、ソーシャルエンジニアリング評価、またそれらを組み合わせた複合エンゲージメントに適しています。

PenTest.WS は脆弱性スキャナの代替になりますか?

いいえ。PenTest.WS は Nmap などのスキャナ結果をインポートし、その後の分析・エクスプロイト・レポーティングを構造化することで、スキャナを補完する役割を果たします。

チーム拡大時のライセンス形態はどうなりますか?

Pro Tier のライセンスは、一般的にユーザー単位・年単位で提供されます。組織は、必要に応じてユーザー数を追加できます。地域ごとの具体的な商用条件については、営業担当にお問い合わせいただくか、別途の案内をご確認ください。

Pro On-Premise と Offline Mode におけるデータ保護はどのように行われますか?

On-Premise 導入では、自社環境内で稼働する PostgreSQL データベースにデータを保存します。一方 Offline Mode では、すべてのデータがテスターのワークステーション上に保存されます。いずれの場合も、エンゲージメントデータを組織のインフラ外へ送出する必要はありません。

PenTest.WS から価値を得るまでにどれくらい時間がかかりますか?

多くのチームは、スキャンのインポート、ノートの記録、基本的なレポート生成をすぐに開始できます。最大の価値は、ファインディングライブラリ、コマンドライブラリ、テンプレートを自組織向けにチューニングした段階で現れます。この構成作業は反復的なプロセスですが、各エンゲージメントを通じて次回以降に活用できる資産が蓄積されていきます。

既存のワークフロー(SIEM、チケットシステムなど)と統合できますか?

はい。REST API や CSV/JSON エクスポート機能を通じて、チケットシステム、SIEM、脆弱性管理プラットフォームなどと統合できます。よくある統合パターンについては、別途のガイドで紹介することが可能です。

小規模な組織にも適していますか?

はい。小規模なチームでも、ホステッド Pro や Offline Mode を利用することで、インフラオーバーヘッドを抑えつつ、大規模組織と同様の構造化ワークフローの恩恵を受けられます。少数ライセンスから始め、セキュリティプログラムの成熟に合わせて段階的に拡張することも可能です。

メーカーの製品サイト

https://pentest.ws/