DEVOPS とセキュリティのためのユニバーサル ソフトウェア サプライ チェーン プラットフォーム

JFrogの概要

JFrogは、DevSecOpsとソフトウェアサプライチェーンを支えるためのプラットフォームです。JFrogの中核となるのは、Artifactoryというユニバーサルなアーティファクトリポジトリマネージャーで、あらゆる種類のバイナリ・パッケージ・コンテナを管理できます。JFrogプラットフォームは、ビルドから本番までのソフトウェア更新を自動化するためのツールを提供します。Jfrogの特徴

- ●信頼性

- 外部の世界へのローカルプロキシとして、Artifactoryはビルドツールに必要なコンポーネントへの一貫したアクセスを保証します。

- ●効率性

- リモートのアーティファクトはローカルにキャッシュされて再利用されるため、何度もダウンロードする必要がありません。

- ●柔軟性

- Artifactoryはあらゆる開発エコシステムに適合するように設計されており、あらゆるリポジトリレイアウトやテクノロジーを管理できます。

- ●統合性

- Artifactoryはさまざまなツールやプロセスと統合してDevOpsパイプラインを自動化し、ビルドから本番までのソフトウェア更新を支援します。

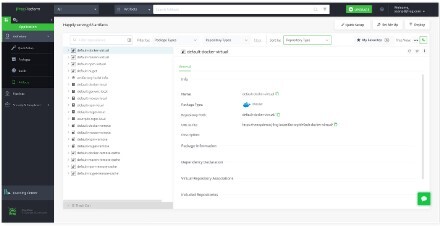

【Jfrog Artifactory】

ソフトウェアサプライチェーンで使用するすべてのアーティファクト、バイナリ、パッケージ、ファイル、コンテナ、コンポーネントを収容し管理するための唯一のソリューションです。

ArtifactoryはDevOpsの中心的なハブとして機能し、お客様のツールやプロセスと統合して自動化や信頼性やセキュリティを向上させます。Artifactoryはオープンソースでも利用できます。

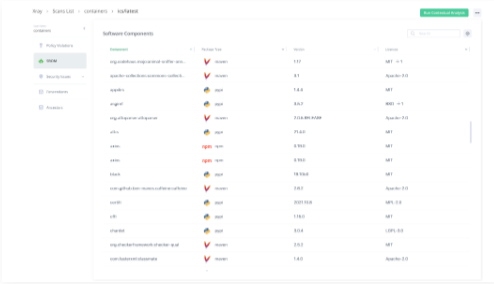

【JFrog Security Essentials (Xray)】

ソースコードやバイナリファイルのソフトウェアコンポジション分析ツールです。

【特徴】

- セキュリティ

- Xrayは、オープンソースの依存関係におけるセキュリティの脆弱性やライセンスの適合性の問題を事前に特定し、優先順位を付けて対処できます。

- 自動化

- Xrayは、IDEからエッジデバイスまで、お客様のパイプライン全体にわたって高度なセキュリティの自動化とノウハウを統合し、ビルドやリリースのプロセスをスムーズにします。

- 信頼性

- Xrayは、DevOpsワークフローに直接統合されるアプリケーションセキュリティソリューションとして、信頼できるソフトウェアのリリースを高速化します。

※Xrayをご利用される場合は、JFrog ProX版が必要となります。

ライセンスについて

【オンプレミス版】

■JFrog Pro

JFrog Artifactoryを提供します。

コミュニティサポート対応

■JFrog Pro X

JFrog ArtifactoryとJFrog Xrayの両方を提供します。

コミュニティサポート対応並びにJFrog Pro Xは、シングルサイト24/7 SLAサポートも提供します。

●補足説明

- JFrog Artifactory

- ユニバーサルなバイナリレポジトリマネージャーで、ソフトウェア配信のライフサイクル全体をサポートします。

- JFrog Xray

- ソフトウェアコンポジション分析ツールで、オープンソースの依存関係におけるセキュリティやライセンスの問題を検出し、解決します。

コミュニティサポートでは公開されたドキュメントや知識ベースにアクセスできますが、シングルサイト24/7 SLAサポートでは、契約上の応答時間内にグローバルなサポートエンジニアにアクセスできます。

●オンプレミス版 JFORG EnterpriseX/JFORG Enterprise+について

ご興味ありましたらお気軽にお問い合わせください。

【Cloud版】

■JFrog Cloud Enterprise X

JFrog Artifactory、JFrog Xray、JFrog Pipelines、JFrog Distribution、JFrog Mission Control、JFrog Insightのすべてを含むクラウドベースのソフトウェア配信プラットフォームです。JFrog Cloud Enterprise Xは、マルチサイト24/7 SLAサポートを提供し、複数のJFrogプラットフォームのデプロイメントをサポートします。

●補足説明

- JFrog Artifactory

- ユニバーサルなバイナリレポジトリマネージャーで、あらゆる種類のパッケージやアーティファクトを管理し、配信します。

- JFrog Xray

- ソフトウェアコンポジション分析ツールで、オープンソースの依存関係におけるセキュリティやライセンスの問題を検出し、解決します。

- JFrog Pipelines

- エンドツーエンドのCI/CDパイプラインオートメーションツールで、コードからプロダクションまでのソフトウェア配信プロセスを自動化します。

- JFrog Distribution

- 高速かつ安全なソフトウェア配布ツールで、大規模なデバイスやエッジノードにソフトウェアを配信します。

- JFrog Mission Control

- マルチサイト管理ツールで、複数のJFrogプラットフォームのインスタンスを一元的に監視し、管理します。

- JFrog Insight

- ビジネスインテリジェンスツールで、JFrogプラットフォームのパフォーマンスや品質に関するデータや分析を提供します。

●Cloud版 JFORG Enterprise+について

ご興味ありましたらお気軽にお問い合わせください。

メーカーの製品サイト

https://jfrog.com/

【種別】シェアウェア

【言語】英語

【問い合わせ先】https://support.jfrog.com/support/login