要約版

PNF Software JEB:製品概要と価値提案

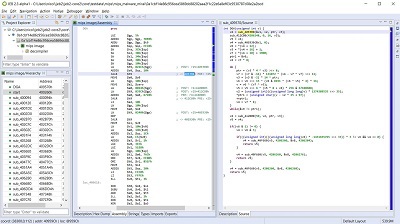

PNF Software の JEB は、プロフェッショナル向けに設計されたモジュール型のリバースエンジニアリングプラットフォームです。公式情報では、コードや文書ファイルに対する逆アセンブル、デコンパイル、デバッグ、解析を行うためのソフトウェアとして位置づけられており、Android アプリ、ネイティブバイナリ、WebAssembly、Ethereum スマートコントラクト、Siemens S7 PLC ブロック、Nvidia SASS、PDF 文書など、幅広い対象に対応します。単機能のデコンパイラではなく、調査、監査、トリアージ、自動化までを一体化しやすい統合基盤として評価できる点が特徴です。

製品紹介

PNF Software のラインアップは、JEB Android、JEB Pro、JEB Pro Floating、JEB Pro OEM の 4 つのエディションで構成されています。JEB Android は Android 解析に重点を置いた構成で、JEB Pro は全モジュールを含む上位版です。JEB Pro Floating は同時利用数ベースの運用に適しており、JEB Pro OEM はサーバーサイド統合や製品組み込み用途に向いています。

導入メリット

JEB の実用的な価値は、解析の分断を減らせることにあります。Android では APK、DEX、リソース、証明書、ネイティブライブラリを 1 つの環境で扱いやすく、ネイティブ解析では x86、x86-64、ARM、ARM64、MIPS、MIPS64、RISC-V をカバーできます。さらに、Python クライアントスクリプト、Java バックエンドプラグイン、ヘッドレス実行、サードパーティ製フロントエンド対応などにより、手動解析から自動化まで柔軟に展開できます。オフライン利用にも対応しています。

主な用途

代表的な用途としては、Android アプリのセキュリティ評価、マルウェア解析、組み込み機器やファームウェアの調査、PDF マルウェアの分析、スマートコントラクトの検証、Siemens S7 PLC ブロックの確認などが挙げられます。JEB Pro OEM は、JEB のバイナリ自体を再配布せずに、出力結果だけを自社製品や社内システムへ組み込む前提で使えるため、内部分析基盤やサーバー側サービスにも適しています。

PNF Software JEB:製品概要と価値提案

現代のエンタープライズ環境において、リバースエンジニアリングは単一ツールで完結する業務ではありません。Android アプリを確認する場面もあれば、Windows や Linux のネイティブバイナリを調べる場面もあり、組み込みファームウェア、スマートコントラクト、不審な PDF 文書まで対象が広がることもあります。こうした対象ごとの分断は、ツールの切り替え、解析結果の受け渡し、担当者教育、運用管理の複雑化につながります。

PNF Software の JEB は、その分断を減らすためのプロフェッショナル向けリバースエンジニアリング基盤です。公式ページでは、コードおよび文書ファイルに対する逆アセンブル、デコンパイル、デバッグ、解析を、手動でも分析パイプラインの一部としてでも実行できるプラットフォームと説明されています。対応範囲としては、Android と Dalvik、Java、Intel x86/x64、ARM/ARM64、MIPS/MIPS64、RISC-V、WebAssembly、Ethereum スマートコントラクト、Siemens S7 PLC ブロック、Nvidia SASS、PDF 解析などが明示されています。これにより、単に「デコンパイラがあるかどうか」ではなく、「複数の解析対象を 1 つの標準基盤で扱えるかどうか」という観点で評価しやすい製品になっています。

JEB の価値は、技術的な奥行きと運用上の拡張性を両立している点にもあります。公式情報では、Python によるクライアントスクリプト、Java によるバックエンドプラグイン、ヘッドレス実行、カスタムフロントエンド開発などが案内されており、単なるデスクトップ解析ツールにとどまりません。アナリストが GUI で深く掘り下げる使い方だけでなく、内部ワークフローや分析基盤に組み込む使い方も視野に入れやすい構成です。特に、分析を標準化したい組織、SOC や研究部門、製品セキュリティチーム、社内自動化基盤を持つ組織では、この柔軟性が大きな意味を持ちます。

JEB の価値提案は、大きく 3 つに整理できます。

1 つ目は、解析者の作業効率です。Android の APK を開いて、DEX を見て、難読化されたリソースを確認し、証明書やネイティブライブラリをたどり、Dalvik とネイティブの両方をデバッグする流れを、できるだけ 1 つの環境に寄せられます。

2 つ目は、技術的な対応範囲の広さです。企業が扱う解析対象は Android だけではなく、ネイティブコード、ファームウェア、PDF、スマートコントラクト、産業用コードへと広がるため、最初から多様なモジュールを持つことは標準化に役立ちます。

3 つ目は、展開モデルの柔軟さです。固定ユーザー向け、同時利用向け、サーバーサイド組み込み向けといった運用方法に合わせてエディションを選べるため、導入形態とライセンス形態を合わせやすくなっています。

実務上、JEB は「Android デコンパイラ」という一言では収まりません。Android の強さは中核にありますが、実際には、標準化されたリバースエンジニアリングワークベンチ、分析自動化の実行基盤、サーバーサイド解析エンジンという複数の役割を取り得る製品として捉えるほうが適切です。

製品紹介

JEB とは何か

PNF Software は JEB を、プロフェッショナルのためのモジュール型リバースエンジニアリングプラットフォームとして位置づけています。単にバイナリを疑似コードに変換するだけのツールではなく、コードと文書ファイルを対象に、デコンパイル、デバッグ、解析を行うための土台として設計されています。

この違いは実務上重要です。導入検討の初期段階では「デコンパイラが必要」という言い方になりがちですが、実際の現場ニーズはそれより広いことが多くあります。たとえば、Android アプリのセキュリティ評価、マルウェア解析、組み込みコードの調査、解析の自動化、社内標準ツールの整備、サーバー側システムへの組み込みなどです。JEB はそうした幅広い用途に対応しやすい設計になっています。

エディション

PNF Software のラインアップは、JEB Android、JEB Pro、JEB Pro Floating、JEB Pro OEM の 4 種類です。これらは見た目だけの違いではなく、利用対象と運用モデルに応じた明確な区分になっています。

JEB Android

JEB Android は、Android アプリのリバースエンジニアリング、セキュリティ監査、デバッグを主目的とする構成です。公式ページでは、悪性 APK の解析やセキュリティ監査用途が前面に出されており、DEX デコンパイル、マルチ DEX 対応、難読化 XML の復元、証明書確認、ネイティブコードの確認、Dalvik とネイティブのシームレスなデバッグなどが特徴として紹介されています。モバイルアプリ診断、Android マルウェア調査、アプリ保護や不正対策の研究に向くエディションです。

JEB Pro

JEB Pro は、JEB の全モジュールを必要とする組織向けの上位版です。ライセンスページでは全モジュール構成として示されており、Android 以外のネイティブアーキテクチャ、EVM、WebAssembly、S7 PLC、PDF なども含めて 1 つの基盤として扱いたい場合に適しています。複数領域をまたぐ調査や、共通基盤としての標準化を重視する組織に向いています。

JEB Pro Floating

JEB Pro Floating は、固定ユーザーではなく同時利用数ベースで運用したい組織向けです。FAQ では、フローティングライセンスはユーザー単位ではなくシート単位で扱われ、たとえば 3 シートであれば組織内の任意の 3 人が同時利用できる形と説明されています。利用者が地域や部門に分散し、毎日全員が使うわけではない環境に適しています。

JEB Pro OEM

JEB Pro OEM は、SaaS、内部サービス、製品組み込みなどのサーバーサイド用途に向けたエディションです。FAQ では、自社プロダクトや社内システムのバックエンドに JEB を組み込み、JEB 本体のバイナリを再配布せずに解析結果を提供する形が想定されています。機能面では JEB Pro と同等で、全モジュールおよびフル API アクセスが利用可能とされています。サーバー単位のライセンスであることも明示されています。

対応機能と解析範囲

JEB の強みの 1 つは、対応範囲が公式サイト上で明確に整理されていることです。デコンパイラとしては、Dalvik、Java、Intel x86、Intel x86-64、ARM、ARM64、MIPS、MIPS64、RISC-V、Siemens S7 PLC ブロック、WebAssembly、Ethereum スマートコントラクト、Nvidia SASS が挙げられています。

そのほか、APK 処理、Windows PE/PE64/COFF/PDB、Linux ELF/ELF64、Mach-O、Intel HEX、Chrome 拡張、EVM、Wasm といったアプリケーションプロセッサやファイル処理、Dalvik/x86/x64/ARM/ARM64/MIPS のデバッガ、PDF ドキュメントパーサ、JDB2 へのプロジェクト保存、リファクタリングやリネーム、コメント付与、グラフ表示、Python クライアントスクリプト、Java バックエンドプラグイン、ヘッドレス実行、オフライン利用などが機能マトリクスに並んでいます。1 つの製品ファミリーで複数の分析要件を吸収しやすい構成です。

Android 解析の強み

JEB の中心的な強みは、やはり Android 解析にあります。公式の Android ページでは、APK の分解、DEX のデコンパイル、難読化された XML やリソースの再構成、Java コードの確認、閉じたソースのアプリのデバッグ、Dalvik とネイティブコードの横断的な分析などが強く打ち出されています。難読化解除に寄与する最適化、API 呼び出しの可視化、自動化のための API 利用なども特徴です。

実装や評価の観点では、Android 解析が複数ツールに分断されやすいことが課題になります。APK 展開、DEX 変換、リソース復元、証明書確認、ネイティブコード調査、デバッグをそれぞれ別のツールで回すと、作業履歴や文脈が失われやすくなります。JEB は、こうした工程を 1 つの分析環境へ寄せやすい点が実務上の価値です。

ネイティブコード解析

JEB はモバイル専用ではありません。x86、ARM、MIPS、RISC-V などの製品ページでは、疑似 C へのデコンパイル、拡張逆アセンブル、最適化、リファクタリング、型ライブラリ、API による拡張などが説明されています。これにより、Windows マルウェア、Linux バイナリ、組み込みファームウェア、IoT ファームウェアなど、ネイティブコード中心の解析にも対応しやすくなっています。

ネイティブ解析において重要なのは、単に疑似コードが出るかどうかではありません。使いやすい逆アセンブル表示、型情報、参照関係の追跡、コメントやリネームによる再整理、保護や難読化への対処、自動化や再利用のしやすさがそろって初めて、実務上の価値が高まります。JEB は、その一連の流れを見据えた設計に近い製品です。

特化モジュール

WebAssembly

WebAssembly モジュールは、Wasm を逆解析したい組織にとって重要です。公式機能一覧では WebAssembly デコンパイラが明示されており、Wasm を対象としたアプリケーションや、ブラウザ配信コード、ブロックチェーン周辺のバイナリを扱う際に役立ちます。疑似 C 化、自動化、他のモジュールとの一体運用という文脈で評価しやすい機能です。

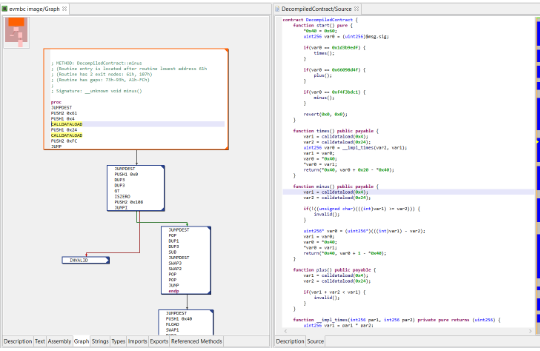

Ethereum スマートコントラクト

Ethereum 関連では、EVM コードを Solidity ライクな高水準コードへデコンパイルする機能が紹介されています。ABI がなくてもメソッド名やイベント、プロトタイプの推定を試み、高水準の構造を復元しようとする点が特徴です。ソースコードが手元にないスマートコントラクトの理解や、コードレビュー、インシデント後調査などで有用です。

Siemens S7 PLC ブロック

S7 PLC モジュールは、産業用・OT 系の用途で特に重要です。公式ページでは、Siemens Simatic S7 PLC プログラム向けのブロックデコンパイラ拡張として案内されており、S7-300 / S7-400 CPU 向けの不透明なバイナリブロック取得、S7 ブロックの解析、MC7 の逆アセンブル、疑似 C への変換、追加解析のための API 利用などが説明されています。汎用 PLC 解析ではなく、Siemens S7 ブロック解析として捉えるのが正確です。JEB Pro と JEB Pro Floating で利用可能とされています。

PDF 文書解析

PDF 解析では、PDF の内部構造を分解し、リソースやスクリプトへアクセスし、破損構造や不審箇所を通知し、埋め込み JavaScript を抽出し、API 経由で自動分析にも活用できると案内されています。公式ページでは、デスクトップクライアントでもヘッドレスクライアントでも活用できる点が説明されており、悪性 PDF 文書の分析や大量処理に向く機能です。PDF 解析プラグインは Pro パッケージで追加分析モジュールとして扱われています。

動作環境と導入要件

FAQ によると、GUI デスクトップクライアントは Windows、Linux、macOS の各 x64 / arm64 環境で動作し、JDK 17 を必要とします。バックエンドコンポーネントは JDK 17 以上が利用可能な環境で動作可能です。Apple Silicon 搭載の macOS でも Arm64 ネイティブ動作し、Rosetta は不要とされています。外部依存は Java JDK が中心で、構成としては比較的整理しやすい部類です。

また、JEB はオフライン利用に対応し、限定的な接続環境向けには手動更新手順も案内されています。更新メールを受け取り、配布アーカイブを取得して 「update.zip」 として配置し、パスワードファイルを置いて通常起動することで更新する流れが FAQ に掲載されています。さらに、GUI クライアント用とヘッドレス用で別々にプロキシ設定を持てることも説明されています。規制環境、分離ネットワーク、制限付きネットワークでの導入においては、この点も評価材料になります。

導入メリット

1. ツール切り替えを減らし、解析フローを連続化しやすい

JEB の最も分かりやすい利点は、解析工程の分断を減らせることです。Android 解析であれば、APK の確認、DEX の確認、リソースの復元、証明書の確認、ネイティブコードの追跡、Dalvik とネイティブのデバッグまでを、できるだけ同じ分析文脈の中で進めやすくなります。文脈が維持されることで、リネームやコメント、解析履歴がばらばらになりにくくなります。

2. 出力だけでなく、理解のための対話的解析に向く

リバースエンジニアリング製品の比較では、デコンパイル結果の見た目だけが注目されがちです。しかし実務では、その後の調査のしやすさが同じくらい重要です。JEB の機能一覧には、インタラクティブ操作、リファクタリング、リネーム、コメント、グラフ表示、プロジェクト保存などが含まれています。これにより、一度出した疑似コードを単に読むだけでなく、解析結果を整理し、引き継ぎ、再利用しやすくなります。

3. 手動解析と自動化の両方に展開しやすい

JEB は GUI 専用ツールではありません。Python クライアントスクリプト、Java バックエンドプラグイン、ヘッドレスランチャー、サードパーティ製フロントエンド実行といった機能が用意されており、手作業の深い解析と、定型的な分析処理の自動化の両方を視野に入れられます。OEM では、こうした仕組みをサーバー側の解析基盤へ組み込みやすくなります。

4. オフライン環境や制限付き環境でも運用しやすい

常時インターネット接続を前提とする製品は、導入先によっては使いづらいことがあります。JEB はオフライン動作が機能一覧に含まれており、限定接続環境向けの手動更新手順や、GUI/ヘッドレス別のプロキシ設定も文書化されています。これにより、政府、重要インフラ、分離環境、検体解析ラボなどでも導入しやすい条件が整っています。

5. 複数部門での標準化を進めやすい

Android、ネイティブ、文書、スマートコントラクト、S7 PLC などを別々の製品で運用すると、調達、教育、ライセンス管理、内部サポート、データの取り扱いが複雑になりがちです。JEB は複数分野を 1 製品群に集約しやすいため、標準基盤として採用する候補になりやすい製品です。もちろん、すべての用途を 1 本化する必要はありませんが、「標準は JEB、特殊用途のみ別製品」といった整理がしやすい点は導入上のメリットです。

6. 利用者が分散する組織で使いやすい

フローティングライセンスは、毎日固定の担当者だけが使うのではなく、必要な時に複数部門で利用したい環境に向いています。SOC、インシデント対応、研究、製品セキュリティなど、利用者が時期や案件によって変わる組織では、固定ユーザーより柔軟な運用が可能です。

7. Android 比率が高い組織で特に強みを出しやすい

JEB の製品像の中心には、Android 解析があります。難読化 APK のデコンパイル、Java コード確認、アプリ動作のデバッグ、リソース再構成、Dalvik とネイティブの連携解析など、Android 実務に直結する要素がまとめられているため、モバイルアプリ診断、Android マルウェア解析、不正対策研究などでは特に導入効果を出しやすい構成です。

8. 技術要件とライセンス形態を合わせやすい

高度な機能を持つツールでも、ライセンス形態が合わなければ導入しづらくなります。JEB は Android 特化、全モジュール、フローティング、OEM という分かりやすいエディション構成になっているため、「1 人で使うのか」「複数人で共有するのか」「サーバー側へ組み込むのか」を比較的整理しやすい製品です。

競合製品との違い

汎用的な逆アセンブラ・デコンパイラ系製品と比べた位置づけ

一般的な汎用リバースエンジニアリング製品は、広範なアーキテクチャへの対応や長年の実績を強みとする一方で、Android ワークフロー、文書解析、スマートコントラクト、PLC 解析までを 1 つの製品ストーリーとして整理しているとは限りません。JEB は、Android を核にしながら、ネイティブ、PDF、EVM、Wasm、S7 といった用途を同じ製品ファミリー内で提示している点が特徴です。

軽量な Android 専用ツールと比べた位置づけ

Android に絞った軽量ツールは、単発の確認や簡易調査には便利ですが、証明書、リソース、ネイティブライブラリ、Dalvik/ネイティブの横断デバッグ、自動化、他アーキテクチャ対応まで含めて標準基盤化したい場合には不足しやすくなります。JEB は、Android 解析の深さに加えて、周辺解析や組織的運用へ拡張しやすい点に違いがあります。

自動化志向の解析製品と比べた位置づけ

スクリプトやプラグインを重視する製品は多くありますが、JEB は GUI による深掘り、Python/Java 拡張、ヘッドレス運用、サードパーティクライアント、OEM 展開を一続きで整理できる点が特徴です。個人の解析と組織の自動化を同じ製品群でつなげやすいことが、導入上の差別化要素になります。

主な利用シーン

1. Android アプリのセキュリティ評価

APK を開き、マニフェストやリソースを確認し、DEX を読み、証明書やネイティブライブラリを追い、必要に応じてデバッグを行う流れは、Android セキュリティ評価の典型です。JEB は、この一連の作業を統合的に進めやすいため、モバイルアプリ診断、サードパーティ SDK 評価、不正対策調査などに適しています。

2. モバイルマルウェア解析

不審 APK のトリアージでは、証明書、リソース異常、怪しいクラス、ネイティブペイロードの有無、難読化の程度などを効率よくつかむことが重要です。JEB は、Android 向けの静的解析と動的解析、難読化対策、スクリプト化を組み合わせやすく、モバイルマルウェアの一次調査から深掘りまでつなげやすい製品です。

3. Windows / Linux ネイティブバイナリ解析

Windows PE や Linux ELF を対象とするネイティブ解析でも、JEB は x86/x64/ARM/MIPS/RISC-V など複数のアーキテクチャに対応します。マルウェア調査、侵害調査、サードパーティバイナリの確認、ソフトウェア真正性の検討などに利用しやすい構成です。

4. ファームウェア・組み込み機器・IoT 調査

ARM、MIPS、RISC-V は、ファームウェアや組み込み機器で頻出するため、JEB は製品セキュリティや IoT 調査でも有効です。型ライブラリや逆参照、コメント、グラフ、疑似 C を組み合わせて、バイナリ理解の精度を高めやすくなります。

5. スマートコントラクト監査・調査

ソースコードが手元にないスマートコントラクトや dApp を理解したい場合、EVM から Solidity ライクな形へ読み下せることは大きな助けになります。第三者コードの確認、インシデント後の理解、Web3 領域のリスク評価などに適しています。

6. WebAssembly 解析

ブラウザ配信コード、Wasm ベースの実装、スマートコントラクト周辺など、Wasm を扱う機会が増えている環境では、JEB の WebAssembly 対応が有効です。ネイティブ系モジュールや自動化機能と一緒に扱える点も利点です。

7. OT / 産業制御コードの確認

JEB の S7 PLC モジュールは、Siemens Simatic S7 プログラムの解析に特化しています。製造、インフラ、OT セキュリティ、ICS 調査などで、S7-300 / S7-400 系のブロックを確認したい場合に向いています。

8. 不審文書・PDF マルウェアの分析

JEB の PDF 解析機能は、実行ファイル以外の不審ファイルも同じ製品ファミリーで扱いたい場合に有効です。メール添付の調査、マルウェア配送チェーン分析、文書型脅威の一括処理などに適しています。

9. 社内リバースエンジニアリング基盤の標準化

複数チームで断片的に別ツールを使うのではなく、深掘り解析と自動化を両立する標準基盤を整えたい場合にも JEB は候補になります。コアメンバーは Pro、共有利用は Floating、サーバー側は OEM といった形で役割分担しやすい点が特徴です。

10. サーバーサイド解析基盤への組み込み

JEB Pro OEM は、顧客提出ファイルや社内収集バイナリをバックエンドで処理し、その結果だけを自社 UI や API で返すような使い方に向いています。解析機能を自社製品の一部として組み込みたい場合に適した形です。

11. 分離環境・制限付きネットワークでの運用

限定接続環境向けの手動更新、オフライン動作、プロキシ設定の分離といった要素は、研究ラボや分離ネットワークでも使いやすい条件です。運用制約が厳しい環境では、この点も製品選定に影響します。

FAQ

PNF Software の主力製品は何ですか

PNF Software の主力製品は JEB であり、JEB Android、JEB Pro、JEB Pro Floating、JEB Pro OEM の各エディションが提供されています。

どのエディションを検討すべきですか

Android アプリ解析が主目的なら JEB Android、幅広いモジュールが必要なら JEB Pro、複数人で同時利用したいなら JEB Pro Floating、サーバーサイドや内部サービスへ組み込みたいなら JEB Pro OEM が基本的な選び分けになります。

JEB は Android 専用ですか

いいえ。Android は大きな強みですが、Java、x86/x64、ARM/ARM64、MIPS/MIPS64、RISC-V、WebAssembly、Ethereum スマートコントラクト、Siemens S7 PLC、Nvidia SASS、PDF などにも対応しています。

自動化は可能ですか

可能です。Python クライアントスクリプト、Java バックエンドプラグイン、ヘッドレスランチャー、カスタムフロントエンドといった拡張手段が文書化されています。

独自プラグインや独自クライアントは作れますか

はい。JEB のバックエンド API により、カスタムクライアントの開発が可能で、JEB Pro 系ではサードパーティ製フロントエンドや広い API 利用が想定されています。Python スクリプトによるクライアント側の拡張にも対応しています。

対応プラットフォームは何ですか

GUI クライアントは Windows、Linux、macOS の x64 / arm64 で動作し、JDK 17 が必要です。バックエンドは JDK 17 以上が利用可能な環境で動作可能です。

Apple Silicon に対応していますか

はい。Arm64 macOS 上でネイティブ動作し、Rosetta は不要です。

フローティングライセンスはどのような仕組みですか

固定ユーザー単位ではなく、同時利用数単位で運用する方式です。組織内で利用者が入れ替わる環境に向いています。

OEM ライセンスはどのような用途に向いていますか

サーバーサイドで JEB を実行し、解析結果を自社の製品や社内システムへ取り込む用途に向いています。JEB 本体のバイナリを再配布せずに、出力結果を利用するモデルです。

どのような組織に向いていますか

モバイルアプリ診断、マルウェア解析、DFIR、製品セキュリティ、ファームウェア調査、OT/ICS 調査、スマートコントラクト確認、社内自動化基盤の構築など、解析対象が広く、再利用や標準化を重視する組織に向いています。

導入前に確認したいポイントは何ですか

Android が中心か、複数アーキテクチャを扱うか、共有利用が必要か、サーバー組み込みが必要か、オフライン環境か、自動化を重視するか、といった観点で整理すると、適切なエディションを選びやすくなります。

試用版ダウンロードはこちら

メーカーの製品サイト

https://www.pnfsoftware.com/

【言語】英語