Brute Ratel

Brute Ratel C4とは

Brute Ratel C4(一般に BRC4 と略称)は、レッドチーム運用およびアドバーサリーシミュレーションを目的とした商用の Command and Control(C2) プラットフォームです。認可された範囲の侵入テスト/検証において、現実的なポストエクスプロイトのワークフローを実施し、検知・調査・対応能力を測定可能な形で検証することを主眼とします。

製品の位置づけと目的

BRC4は、単発の侵害実証(「侵入できたかどうか」)に特化したツールとは異なり、成熟したセキュリティプログラムでの運用を前提に設計された製品です。したがって、次の観点で評価されます。

- 可視性(Visibility):エンドポイント、ID、ネットワークなどが調査に耐えるテレメトリを出せているか

- 検知品質(Detection quality):SOCが適切な精度と速度で検知できるか

- 対応実行(Response execution):エスカレーション、プレイブック、封じ込めが有効に機能するか

- 統制(Governance):承認・監査性・スコープ管理を保った安全な検証になっているか

検証では、「成功した操作」そのものよりも、検知から封じ込めまでの一連の品質を同じ条件で繰り返し確認できることが重要になります。

主要コンセプト

BRC4は、アドバーサリーシミュレーションに必要な「運用上の現実性」と「再現性」を重視して設計された製品です。具体的には、以下の方向性で活用できます。

- 複数のC2コミュニケーション手段・プロファイルを扱う考え方

- オペレーターの作業効率や運用ワークフローを意識した設計

- EDR/AVが存在する環境での検証(回避技術研究を含む)を前提とした現実的なテスト設計

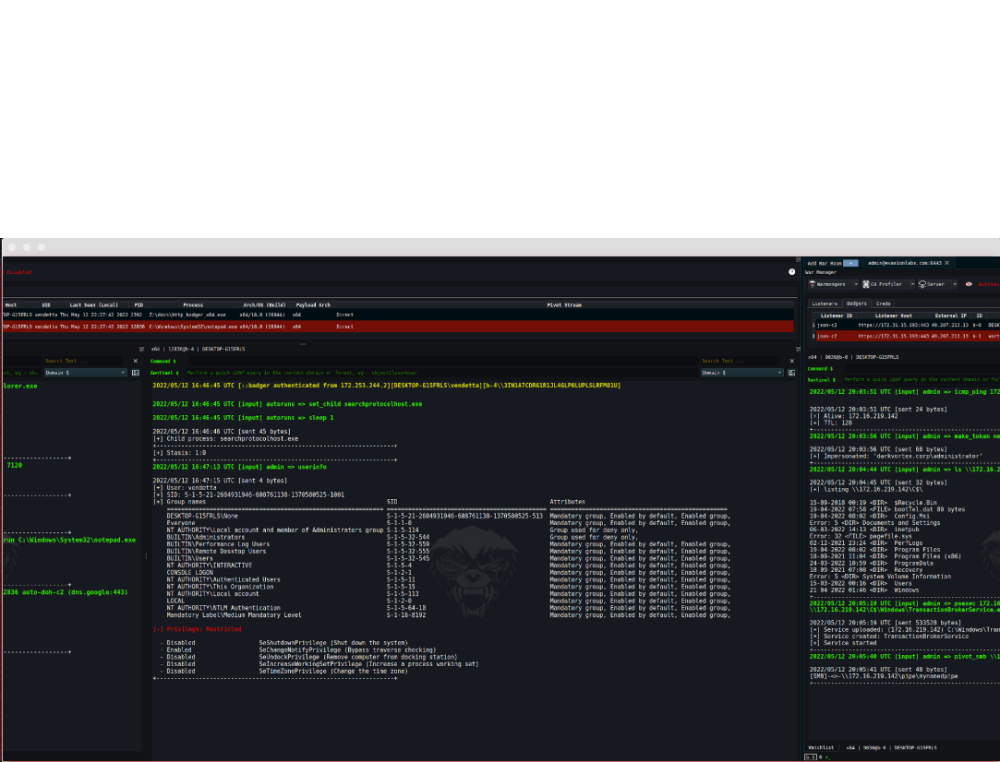

主な機能領域

BRC4は、ポストエクスプロイトの運用を支える機能と、作業効率を高める操作・自動化機能を幅広く備えています。例として、次のようなテーマが挙げられます。

- DNS over HTTPS(DoH) を含む通信プロファイルと、状況に応じたプロファイル切り替えという考え方

- 正規のWebサービス等を経由した 外部C2チャネル のコンセプト(カスタムチャネルの発想)

- 間接システムコール や、API呼び出し方式(WinAPI/NTAPI/syscall)の切替に関する考え方

- EDRのユーザーランドフックを意識した デバッグ/解析支援 のコンセプト

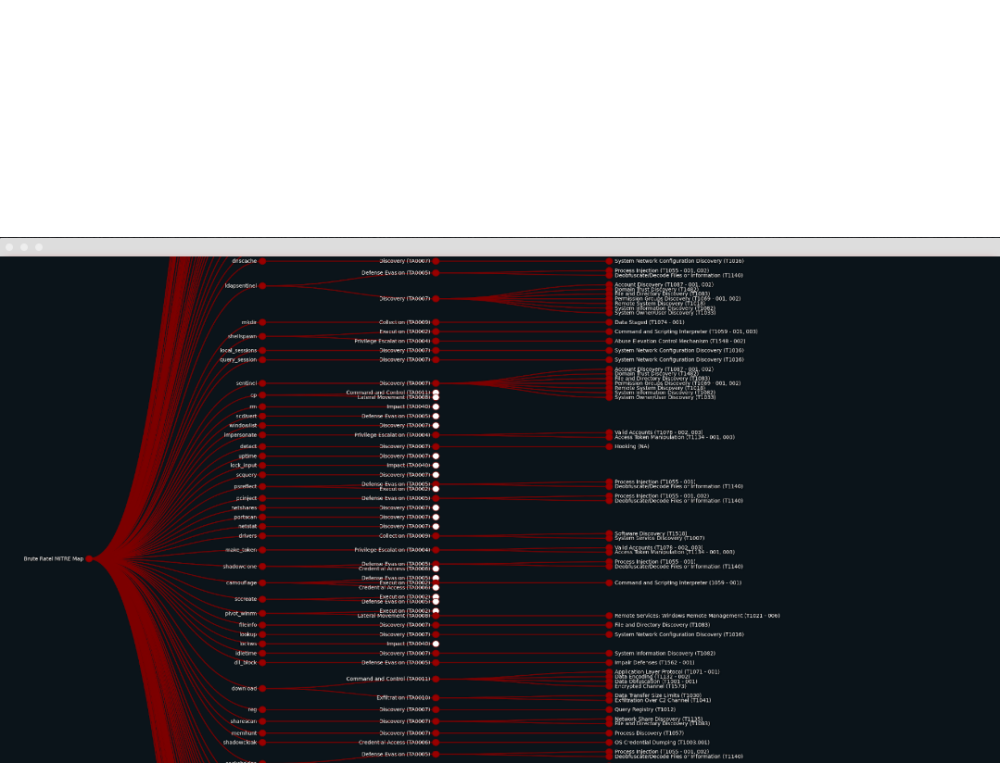

- 組み込みコマンドと MITRE ATT&CK との対応付けを支援する可視化(グラフ等)の発想

- ピボット や リモート管理 の選択肢(SMB/TCP/WMI/WinRM等)という運用テーマ

- モジュール化や、オペレーター側での拡張・自動化(インメモリ実行、BOF、PowerShell等)という方向性

ドキュメントと有効化

ダウンロードパッケージにオフラインドキュメントが含まれ、機能、使い方、ベストプラクティスの理解を支援する構成になっています。例として、以下のような項目が列挙されています。

- ユーザーマニュアル(インストール、設定、利用方法)

- 技術仕様(Technical Specifications)

- FAQ

- Tips / Best Practices

導入メリット

1) 「チェック項目」では測れないセキュリティ品質の検証

コンプライアンスや脆弱性管理は重要ですが、アドバーサリーシミュレーションは別の問いに答えるものです。

「実際の攻撃者に近い振る舞いを、どれだけ早く・正確に検知し、調査し、封じ込めできるか」を、手順化された形で検証しやすくなります。

2) SOC・IRの実戦対応力(筋肉記憶)の強化

複数の弱いシグナルが同時に来たとき、封じ込め判断に業務影響があるとき、責任分界が曖昧なとき──こうした状況で、検知から対応までの連携が崩れやすくなります。実運用に近い演習を繰り返すことで、運用課題が具体化しやすくなります。

3) 現代の企業環境における運用の現実性

ハイブリッドID、リモート端末、暗号化通信、SaaS中心の業務など、現代の環境では「見える前提」が崩れがちです。複数の通信・運用パターンを前提にした検証は、観測性の弱点を炙り出す助けになります。

4) 統制とリスク管理との整合

デュアルユースである以上、機能だけでなく統制が要件になります。期限付きライセンスや購入条件などの枠組みは、企業における調達・利用統制と合わせて設計しやすい側面があります。

5) ワークフローの統合による運用の一貫性

複数の作業を統合的な運用環境で扱える場合、オペレーターの切り替えコストが減り、手順の標準化やレポートの一貫性に寄与し得ます。

他社製品との差別化

商用レッドチームC2を比較検討する際、一般に注目される評価軸は次のとおりです。

- オペレーターUX、運用ワークフローの設計

- 通信プロファイルやチャネルの柔軟性

- 自動化・拡張性(モジュール、スクリプト、インメモリ実行など)

- ATT&CK等のフレームワークに沿った可視化・レポーティングのしやすさ

- 統制(利用制限、購入条件、ライセンス運用の設計可能性)

- 組織の成熟度(SOC運用、ログ基盤、手順)との適合

ユースケース(企業向けシナリオ例)

以下は、企業でのアドバーサリーシミュレーションを想定した一般的なシナリオ例です。いずれも書面承認と明確なスコープの下で実施してください。

ユースケース1:EDR検証(現実的なポストコンプロマイズ行動)

目的:EDRの検知、調査支援、対応までの一連の品質を検証する。

確認観点:テレメトリの欠落、相関の弱さ、調査手順の詰まり、封じ込めの遅延など。

ユースケース2:ATT&CKに基づく反復演習(パープルチーム)

目的:想定脅威に紐づく技術セットを選び、演習→振り返り→改善→再演習のサイクルを回す。

狙い:検知ロジック、ログ整備、プレイブックの改善点を定量・定性で把握する。

ユースケース3:テレメトリ・ギャップ分析

目的:エンドポイント、ID、ネットワークの可視性を横断的に点検し、どこが「見えていないか」を明確化する。

狙い:ログの不足、収集範囲の偏り、相関の欠落、保持期間の不十分さなどを特定。

ユースケース4:経営層を含むエスカレーション/意思決定の検証

目的:技術対応だけでなく、連絡系統、意思決定、業務影響判断が機能するかを確認する。

狙い:認知の遅れ、責任分界の曖昧さ、封じ込め判断の遅延などを可視化。

ユースケース5:ディレクトリ/ID周辺の露出確認(正当な範囲)

目的:ディレクトリ情報の露出や、調査・棚卸しの効率化に関連する検証を行う。

狙い:過剰権限、グループ設計、SPN等の運用上の露出を点検する。

FAQ

Q. BRC4は認可されたテスト専用ですか?

A. はい。BRC4はデュアルユースの性質を持つため、事前に正式な承認を得たうえで、合意したスコープ内でのみ使用します。無許可での利用や、スコープ外への拡張は行いません。

Q. 導入時に最低限必要な統制は?

A. スコープ管理、分離環境での運用、アクセス制御と監査ログ、停止条件(中止判断基準)の明確化が必要です。

Q. 何を評価するための検証に向いていますか?

A. 「侵入できたかどうか」よりも、検知→調査→封じ込め→復旧といった一連の対応プロセスを、同じ条件で繰り返し検証し、改善点を特定する用途に向いています。

https://bruteratel.com/

【言語】英語