目次

1. 概要

2. Arsenal Recon デジタルフォレンジック ソフトウェア — 製品概要と価値提案

1. 製品紹介

1. Arsenal Image Mounter (AIM)

4. HBIN Recon

5. Hive Recon

6. ODC Recon

8. Swap Recon

2. 導入メリット

3. ユースケース

1. 法執行機関・刑事捜査

3. 内部監査・eディスカバリ

4. よくある質問(FAQ)

---

概要

Arsenal Recon は、調査における “ブラインドスポット” を排除する高度なデジタルフォレンジックツールを開発しています。熟練のコンピュータフォレンジック専門家が創設した同社は、従来の方法では得られない証拠を抽出できる画期的なソフトウェアを提供します。1 つのサブスクリプションでディスク、メモリ、レジストリ、アプリケーションレベルの解析に対応する全ツール(将来リリース分も含む)を利用可能です。

* Arsenal Image Mounter (AIM) — ディスクイメージを Windows 上で完全な物理ディスクとしてマウントし、BitLocker 復号や Volume Shadow Copy へのアクセス、ワンクリックでの VM 起動を実現。

* Hibernation Recon — Windows の休止ファイルからアクティブメモリを再構築し、スラック領域から過去の断片を抽出。

* Registry Recon — Windows レジストリを時系列で再構成し、削除済み/過去のキーや値を大量に復元。

* HBIN / Hive / ODC / LevelDB / Swap Recon — 特定領域を徹底解析する専用ツール群。

フォレンジックラボや IR チームは、これらのツールで証拠取得を高速化・高度化し、裁判・内部調査・セキュリティ対策の成功率を大幅に向上させています。サブスクリプション方式により追加費用なしで新ツールを継続利用できる点も大きな差別化要因です。

Arsenal Recon デジタルフォレンジック ソフトウェア — 製品概要と価値提案

主流ツールが見落としがちな証拠源を解析することで Arsenal Recon は際立っています。全製品を 1 サブスクリプションで提供し、ライセンス期間中に公開された新ツールも自動的に利用可能。ディスクイメージのライブ分析からメモリ・レジストリ・アプリケーションキャッシュの深掘りまで、既存フォレンジック環境の「穴」を埋める専用ツールとして機能します。

製品紹介

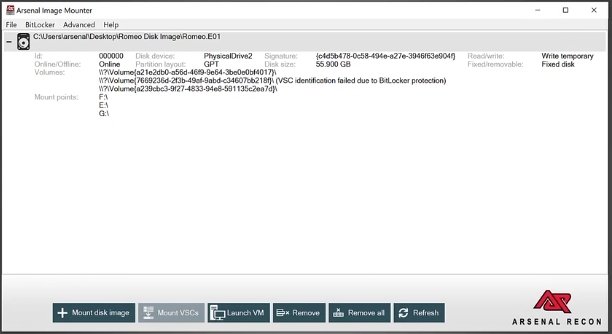

Arsenal Image Mounter (AIM)

* ディスクイメージを完全な仮想 SCSI ディスクとしてマウント

* 差分レイヤによりオリジナルを保護したまま書き込み操作が可能

* BitLocker・その他暗号化ボリュームの自動復号

* Volume Shadow Copy を個別ディスクとして展開

* Professional Mode: ワンクリック VM 起動、DPAPI/Windows 認証バイパス、Password Sledgehammer

* ファイルシステムドライバを迂回して FAT/NTFS/Ext 等を直接読み出し

* 物理ディスクへの書き戻しや新規イメージ作成にも対応

* AIM Remote Agent によりネットワーク越しのリモートディスクをマウント

Hibernation Recon

* Windows XP〜11 の休止ファイルに対応

* アクティブメモリを再構築しメモリ解析ツールで利用可能

* 過去の休止データを含む複数層のスラック領域を抽出

* 部分上書きされたスラックを ブルートフォース復号(Pro)

* “Legacy in Modern” 形式を自動判別し旧形式データも復元

* NTFS メタデータの回収、並列処理に対応(Pro)

Registry Recon

* ディスク全体からレジストリ断片を収集し、歴史的レジストリを再構成

* 削除済みデータ、USB 接続履歴、Wi‑Fi ネットワーク、Run キー等を時系列表示

* 重複エントリを統合し、UserAssist などのバイナリ値を自動デコード

HBIN Recon

* ハイブビン断片をスラック・メモリ・ページファイルからカービング

* Hunter モジュールで BAM、Secrets、Syscache、UserAssist、Wi‑Fi BSSID、タスク情報などを解析

* 破損・削除ハイブの検証や Registry Recon 出力のクロスチェックに最適

Hive Recon

* 休止ファイル・クラッシュダンプから安定/揮発ハイブを抽出

* スワップファイルを併用し、より完全なハイブを再生

* 出力した `.dat` ハイブは任意のレジストリビューアで閲覧可能

ODC Recon

* Office Document Cache (`.FSD`) を解析し 全バージョンの文書を復元

* ユーザが削除した文書や過去の編集履歴を抽出

* 実例では 1 ファイルから 14 世代以上のバージョンを回収

LevelDB Recon

* `.ldb` `.log` `.sst` 全ファイルを解析し削除レコードも復元

* タイムスタンプを自動変換し完全なキー/値一覧を出力

* ブラウザ・メッセージアプリ・IoT デバイスの LevelDB を徹底解析

Swap Recon

* Windows 10/11 の圧縮 `pagefile.sys` / `swapfile.sys` を ブルートフォース解凍

* 文字列・ファイル断片・メモリページを回収

* 高負荷処理のため高性能マシンやクラウド環境を推奨

導入メリット

* 隠れた/削除済み証拠を可視化

* 調査スピードの向上

* オールインワンライセンスで調達を簡素化

* 調査結果への信頼性向上

* 既存ワークフローとのシームレス統合

* 詳細なレポート・証言を強化

* 法執行機関・政府機関での豊富な実績

* 継続的なアップデートと新ツールの提供

* 学習コストを最小化した UI とドキュメント

ユースケース

法執行機関・刑事捜査

* 迅速なトリアージ: AIM でイメージを起動し数分で犯行データを確認

* 削除データの回収: ODC Recon で消去済スプレッドシートを復元、Registry Recon で USB 使用履歴を特定

* コールドケース再解析: 休止ファイルと歴史的レジストリから数年前の活動を再現

企業インシデントレスポンス & サイバーセキュリティ

* メモリ居座り型マルウェア検出: 休止ファイルからメモリを再構築して検知

* 攻撃者タイムライン: Registry Recon と AIM VM 起動で永続化や BitLocker 領域を解析

* 内部不正: ODC/LevelDB Recon でドキュメント操作・クラウド転送の痕跡を発見

内部監査・eディスカバリ

* ポリシー違反: Swap/Registry Recon で不適切データ取り扱いを特定

* リーガルホールド: ODC Recon で改ざん前の文書を回収

* コンプライアンス: LevelDB Recon で意図しない PII キャッシュを洗い出し

よくある質問(FAQ)

Q: Arsenal Recon が他ツールと異なる点は?

A: イメージを VM として起動、削除レジストリを再構築、最新 Windows スワップを解凍するなど、従来ツールの死角を埋める機能を提供します。

Q: 製品は個別購入が必要?

A: いいえ。1 つのサブスクリプションで 全ツール が利用可能です。

Q: 対応プラットフォームは?

A: 64 bit Windows 10/11(または Server 2016/2019 以降)を推奨。AIM Remote Agent は Linux/BSD にも対応。

Q: 学習コストは高い?

A: UI は直感的で、詳細ドキュメントを完備。無料モードや公式トレーニングでスムーズに習得できます。

Q: 法廷提出に耐える?

A: はい。出力は標準フォーマットで、適切なチェーン・オブ・カストディを守れば証拠能力があります。

Q: 証拠を改変する危険性は?

A: デフォルトは読み取り専用。書き込み操作は明示的に選択しない限り発生しません。

Q: 既存ツールとの統合方法は?

A: AIM でマウントしたドライブを EnCase や FTK に読み込む、Registry Recon レポートをタイムラインツールに取り込む等、出力を通常証拠として扱えます。

Q: サポートとアップデートは?

A: サブスク期間中、全アップデートとメールサポートを提供。新ツールも自動追加されます。

メーカーの製品サイト

https://arsenalrecon.com/

【言語】英語